Stell dir vor, ein Krimineller überredet heimlich Tausende von Menschen, gleichzeitig an die Türen deines Geschäfts zu klopfen – so lange, bis niemand mehr rein oder raus kann. Genau so, nur eben digital, funktioniert ein Botnet. Es ist ein Netzwerk aus unzähligen gekaperten Geräten (Bots) wie Computern, Smartphones oder sogar smarten Überwachungskameras, die von Cyberkriminellen ferngesteuert werden, um gemeinsam Angriffe zu starten.

Was genau ist ein Botnet und warum ist es eine Gefahr?

Ein Botnet ist im Grunde eine unsichtbare Armee aus infizierten Geräten, die unter der Kontrolle eines Angreifers stehen, dem sogenannten „Bot-Master“. Diese Geräte, oft auch als „Zombies“ bezeichnet, führen Befehle aus, ohne dass ihre Besitzer auch nur das Geringste davon mitbekommen. Dein Büro-PC, das Firmen-Smartphone oder sogar der smarte Kühlschrank im Pausenraum könnten unbemerkt Teil einer solchen digitalen Armee werden.

Für dich als Geschäftsführer ist das ein handfestes Risiko, das weit über ein reines IT-Problem hinausgeht. Die eigentliche Gefahr liegt nicht darin, dass ein einzelnes Gerät infiziert ist, sondern darin, wofür es missbraucht wird.

Die wahre Stärke eines Botnets liegt in seiner gebündelten Kraft. Ein einzelnes infiziertes Gerät richtet kaum Schaden an. Tausende davon, die koordiniert agieren, können jedoch ganze Unternehmensnetzwerke lahmlegen, sensible Daten stehlen oder massenhaft Spam versenden.

Von einem Gerät zur unsichtbaren Armee

Die Betreiber von Botnetzen nutzen ihre Netzwerke für eine ganze Reihe krimineller Aktivitäten, die deinen Geschäftsbetrieb empfindlich treffen können. Hier sind die häufigsten Angriffsziele:

- DDoS-Angriffe: Stell dir vor, dein Onlineshop oder deine Firmenwebseite wird mit so vielen Anfragen überflutet, dass die Server einfach zusammenbrechen. Das Ergebnis? Keine Erreichbarkeit für Kunden, kein Umsatz und ein massiver Vertrauensverlust.

- Datendiebstahl: Die Bots durchsuchen unbemerkt die infizierten Netzwerke nach Passwörtern, Kundendaten oder Finanzinformationen. Diese wertvollen Daten werden dann im Darknet verkauft oder für Erpressungen genutzt.

- Spam- und Phishing-Versand: Deine Firmengeräte werden missbraucht, um im Namen deines Unternehmens schädliche E-Mails zu versenden. Das schadet nicht nur deinem Ruf, sondern kann auch rechtliche Konsequenzen haben.

Gerade in Deutschland ist die Bedrohung durch Botnetze in den letzten Jahren stark gestiegen. Eine Studie von Cloudflare zeigte, dass Deutschland in einem Quartal das weltweit am stärksten von DDoS-Angriffen betroffene Land war. Die Attacken nahmen im Vergleich zum Vorjahr um unglaubliche 358 % zu. Weitere Einblicke in diese alarmierenden Trends findest du in der Analyse von HackRead.com.

Diese Entwicklung zeigt, wie wichtig es ist, die Grundlagen der IT-Sicherheit ernst zu nehmen. Botnetze sind ein klares Beispiel dafür, warum ein proaktives Schutzkonzept für jedes Unternehmen unerlässlich ist. Mehr dazu erfährst du in unserem Beitrag über die Grundlagen der IT-Sicherheit für den Mittelstand.

Der Weg vom Gerät zum digitalen Zombie

Wie wird ein ganz normaler Büro-PC oder ein Firmen-Smartphone plötzlich Teil eines kriminellen Netzwerks? Der Prozess ist fast immer leise und unauffällig. Es braucht keine blinkenden Warnhinweise auf dem Bildschirm, oft genügt ein einziger unachtsamer Moment.

Stell dir eine alltägliche Situation in deinem Unternehmen vor: Ein Mitarbeiter im Vertrieb bekommt eine E-Mail, die täuschend echt von einem Logistikdienstleister zu kommen scheint. Die Nachricht fordert ihn auf, eine Sendung über einen Link zu verfolgen. Der Klick ist schnell gemacht, doch statt der Paketverfolgung lädt im Hintergrund eine winzige Schadsoftware – der erste Schritt zur Infektion ist getan.

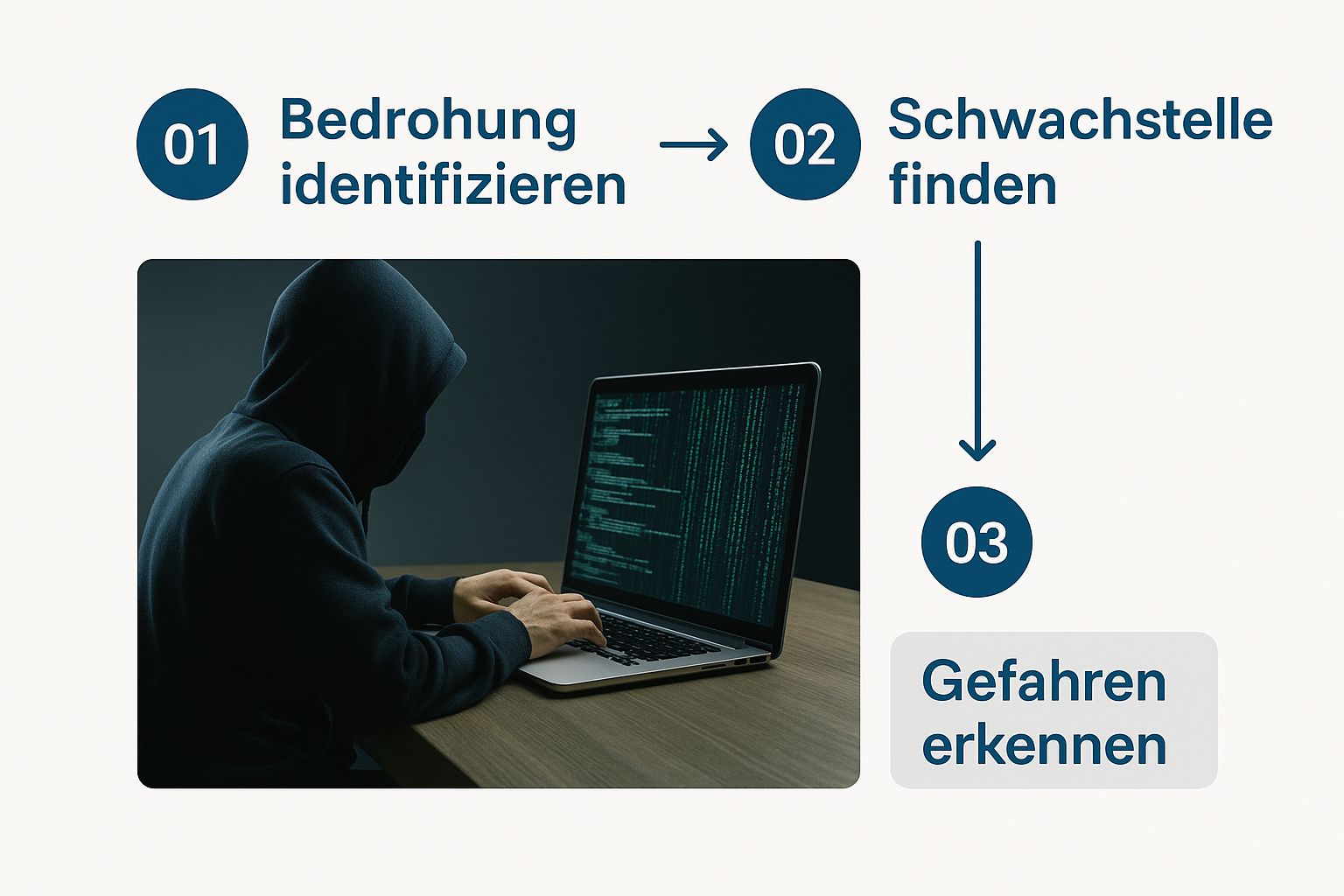

Diese Infografik zeigt, wie Hacker im Verborgenen vorgehen, um die Kontrolle zu erlangen und welche Gefahren daraus erwachsen.

Du erkennst sofort: Der Angreifer setzt nicht auf laute, sichtbare Aktionen. Er verlässt sich auf Tarnung und Geduld, um möglichst lange unentdeckt zu bleiben.

Die gängigsten Einfallstore für Botnet-Software

Diese heimliche Infektion kann auf vielen Wegen passieren. Cyberkriminelle sind kreativ und nutzen jede noch so kleine Schwachstelle im Betriebsablauf gnadenlos aus. Die häufigsten Methoden, um ein Gerät zu kapern, sind:

- Phishing-E-Mails: Wie im Beispiel ist eine geschickt gefälschte E-Mail der Klassiker. Sie soll Mitarbeiter dazu verleiten, auf einen schädlichen Link zu klicken oder einen infizierten Anhang zu öffnen.

- Veraltete Software: Jedes Programm auf deinen Rechnern, vom Betriebssystem bis zum PDF-Reader, kann Sicherheitslücken aufweisen. Wenn Updates und Patches nicht zeitnah installiert werden, stehen die Türen für Angreifer sperrangelweit offen.

- Schwache Passwörter: Einfache oder mehrfach verwendete Passwörter für Netzwerkzugänge, Cloud-Dienste oder Geräte sind für Angreifer ein Kinderspiel. So können sie sich direkt einloggen und ihre Schadsoftware platzieren.

- Ungesicherte IoT-Geräte: Smarte Geräte im Büro wie Drucker, Kameras oder sogar die intelligente Kaffeemaschine werden bei den Sicherheitsmaßnahmen gerne mal vergessen. Sie sind ein beliebtes Ziel, da sie selten überwacht werden und oft mit Werkseinstellungen laufen.

Einmal installiert, verhält sich die Schadsoftware wie ein Schläfer. Sie nistet sich tief im System ein und agiert völlig unauffällig, um von Antivirenprogrammen nicht aufgespürt zu werden. Sie wartet einfach still auf ihre Befehle.

Vom Schläfer zum ferngesteuerten Bot

Sobald die Schadsoftware aktiv ist, nimmt sie Kontakt zu einem zentralen Server des Angreifers auf, dem sogenannten Command-and-Control-Server (C&C). Ab diesem Moment ist dein Gerät kein eigenständiger PC oder Server mehr, sondern ein ferngesteuerter „Bot“ – ein digitaler Zombie.

Es wartet nun geduldig auf die Anweisungen des „Bot-Masters“. Du und deine Mitarbeiter bemerken davon absolut nichts. Der Rechner arbeitet scheinbar normal, der Datenverkehr wirkt unverdächtig. Doch im Hintergrund ist er Teil einer Armee, die jederzeit für einen Angriff mobilisiert werden kann.

So beginnt die unbemerkte Verwandlung eines nützlichen Arbeitsgeräts in eine Waffe, die gegen andere oder sogar gegen dein eigenes Unternehmen gerichtet werden kann.

Wozu Kriminelle ein Botnet wirklich nutzen

Für Cyberkriminelle ist ein Botnet wie ein digitales Schweizer Taschenmesser – unglaublich vielseitig. Sobald ein Angreifer die Kontrolle über eine solche Armee gekaperter Geräte hat, kann er sie für die unterschiedlichsten Angriffe missbrauchen. Schauen wir uns einmal an, was das ganz konkret für dein Unternehmen bedeutet.

Der wohl bekannteste Angriff ist die DDoS-Attacke (Distributed Denial of Service). Stell dir vor, Tausende von Bots versuchen zur exakt gleichen Zeit, auf deinen Onlineshop oder deine Firmenwebseite zuzugreifen. Jeder einzelne Bot stellt eine Anfrage, und in der Summe wird dieser Ansturm so gewaltig, dass deine Server unter der Last einfach zusammenbrechen.

Das Ergebnis? Deine Webseite ist für echte Kunden nicht mehr erreichbar. Bestellungen bleiben aus, Anfragen gehen ins Leere – dein Betrieb steht digital still. Jeder, der dich online sucht, sieht nur noch eine Fehlermeldung. Das ist nicht nur ein direkter Umsatzverlust, sondern auch ein massiver Imageschaden.

Mehr als nur eine überlastete Webseite

Doch DDoS-Angriffe sind nur die Spitze des Eisbergs. Diese unsichtbare Armee kann noch für ganz andere, oft viel subtilere Zwecke eingesetzt werden, die deinem Unternehmen langfristig schaden:

- Massenhafter Spam- und Phishing-Versand: Deine infizierten Geräte werden unbemerkt zu Spam-Schleudern. Die Bots versenden im Namen deines Unternehmens Tausende von Phishing-Mails. Das kann dazu führen, dass deine offizielle Firmendomain auf schwarzen Listen landet und deine echten, wichtigen E-Mails plötzlich nicht mehr zugestellt werden.

- Kryptomining: Hier nutzen die Bots die Rechenleistung deiner Geräte, um im Hintergrund Kryptowährungen zu schürfen. Du merkst vielleicht nur, dass die Computer plötzlich viel langsamer sind und die Lüfter ständig auf Hochtouren laufen. Die Folge sind eine spürbar höhere Stromrechnung und eine deutlich reduzierte Leistung deiner IT.

- Datendiebstahl und Spionage: Ein Bot kann sich still und leise in deinem Netzwerk umsehen und gezielt nach sensiblen Informationen suchen. Passwörter, Kundendaten, Geschäftsgeheimnisse – all das kann ausgelesen und an die Angreifer weitergeleitet werden. Diese Daten werden dann im Darknet verkauft oder für Erpressungen genutzt.

Ein Botnet agiert oft im Verborgenen. Es ist nicht nur eine laute Waffe für einen Frontalangriff, sondern auch ein leises Werkzeug für Spionage und Betrug, das über lange Zeit unentdeckt bleiben kann.

Diese Angriffe werden nicht nur häufiger, sondern auch immer raffinierter. Aktuelle Daten von NETSCOUT zeigen, dass allein im März eines der letzten Jahre weltweit täglich durchschnittlich rund 880 gezielte DDoS-Angriffe registriert wurden. An manchen Tagen gab es sogar Spitzenwerte von über 1.600 Attacken. Dabei kombinieren Kriminelle oft verschiedene Techniken, um bestehende Schutzmaßnahmen einfach zu umgehen. Wenn du tiefer in die Materie einsteigen willst, kannst du mehr über die zunehmende Komplexität dieser Angriffe in den Analysen von NETSCOUT nachlesen.

Der reale Schaden für dein Unternehmen

Stell dir dieses Praxisbeispiel vor: Ein mittelständischer Produktionsbetrieb bemerkt, dass seine Systeme immer langsamer werden. Die Ursache wird erst nach Wochen gefunden: Mehrere Server wurden Teil eines Botnets und für Kryptomining missbraucht. Der direkte Schaden belief sich nicht nur auf Tausende Euro an zusätzlichen Stromkosten. Viel schlimmer war, dass die Produktionsplanung nicht mehr zuverlässig lief und es zu empfindlichen Verzögerungen kam.

Der rein finanzielle Verlust durch einen Botnet-Angriff ist oft nur ein Teil des Problems. Viel schwerwiegender sind meist der Vertrauensverlust bei Kunden und Partnern und der langfristige Reputationsschaden, der nur schwer wieder gutzumachen ist.

Warum deutsche Unternehmen ein beliebtes Ziel sind

Man könnte meinen, Cyberkriminelle hätten es eher auf andere Weltregionen abgesehen. Die Realität sieht aber leider anders aus: Deutschland steht bei Angreifern oft ganz oben auf der Liste. Das liegt nicht daran, dass unsere IT per se unsicherer wäre – es hat handfeste wirtschaftliche Gründe.

Deutschland ist eine der stärksten Wirtschaftsnationen weltweit, getragen von einem robusten Mittelstand. Viele Unternehmen sind hierzulande hochgradig digitalisiert und verwalten extrem wertvolle Daten: Kundeninformationen, Patente, Finanzdaten. Ein erfolgreicher Angriff auf ein deutsches Unternehmen verspricht Kriminellen daher eine fette Beute. Es ist ein simples Kalkül: Dort, wo das meiste Geld zu holen ist, wird auch am häufigsten eingebrochen.

Die Kehrseite der digitalen Stärke

Unsere exzellente digitale Infrastruktur und die hohe Internetverbreitung sind eigentlich eine Stärke. Doch genau hier liegt auch eine entscheidende Schwachstelle, denn sie schafft eine riesige Angriffsfläche. Je mehr Geräte online sind, desto mehr potenzielle Ziele gibt es, die mit Botnet-Schadsoftware infiziert werden können.

Die hohe Internetdichte macht Deutschland für Angreifer besonders attraktiv. Anfang 2025 nutzten rund 78,9 Millionen Menschen hierzulande das Internet – das sind 93,5 % der Bevölkerung. Diese Zahlen spiegeln sich natürlich auch in der intensiven Nutzung von sozialen Netzwerken und E-Commerce wider. Genau hier schlagen Botnetze zu, indem sie durch massive DDoS-Angriffe ganze Dienste oder sogar kritische Infrastrukturen lahmlegen können. Einen tiefen Einblick in die digitale Landschaft Deutschlands bieten übrigens die Analysen von DataReportal.

Die Frage ist nicht, ob ein deutsches Unternehmen für Angreifer interessant ist, sondern nur wie interessant. Vom kleinen Onlineshop bis zum großen Industriebetrieb – jedes digitalisierte Unternehmen besitzt wertvolle Ressourcen, die es zu schützen gilt.

Kurz gesagt: Die Mischung aus starker Wirtschaft, hohem Digitalisierungsgrad und erstklassiger Infrastruktur macht deutsche Unternehmen zu einem Top-Ziel für die Betreiber von Botnetzen.

Was das für dein Unternehmen bedeutet

Diese Situation bedeutet für dich als Unternehmer in Deutschland eine besondere Verantwortung. Die Bedrohung durch ein Botnet ist keine abstrakte Gefahr aus den Nachrichten, sondern ein sehr reales Risiko, das deinen Geschäftsbetrieb empfindlich treffen kann.

Ein erfolgreicher Angriff führt nicht nur zu finanziellen Verlusten durch Betriebsausfälle oder Lösegelderpressung. Er kann auch den Ruf deines Unternehmens nachhaltig beschädigen und das Vertrauen deiner Kunden zerstören.

Deshalb sind proaktive und gut durchdachte Schutzmaßnahmen hierzulande keine Option mehr, sondern eine absolute Notwendigkeit. Die Frage ist nicht, ob du dich schützen solltest, sondern wie du es am effektivsten tust.

Wie du dein Unternehmen wirksam schützt

Die gute Nachricht zuerst: Du bist einem Botnet-Angriff nicht schutzlos ausgeliefert. Auch wenn die Bedrohung real ist, kannst du mit einer cleveren Mischung aus Technik, klaren Regeln und wachsamen Mitarbeitern eine starke Verteidigungslinie aufbauen.

Es geht nicht darum, eine uneinnehmbare Festung zu errichten – das ist unrealistisch. Vielmehr geht es darum, es Angreifern so schwer wie möglich zu machen.

Der Schutz deines Unternehmens steht auf drei Säulen. Wenn du diese Bereiche im Griff hast, stärkst du deine Abwehr nicht nur gegen Botnets, sondern auch gegen viele andere Cybergefahren ganz erheblich.

Säule 1: Die Technik

Deine technische Absicherung ist die erste Verteidigungslinie. Hier geht es darum, die digitalen Türen und Fenster deines Unternehmens so gut wie möglich zu verschließen, damit Schadsoftware erst gar nicht reinkommt.

- Regelmäßige Software-Updates: Das ist das absolute Fundament. Veraltete Software – vom Betriebssystem bis zum E-Mail-Programm – ist voll von bekannten Sicherheitslücken, die Angreifer gezielt ausnutzen. Automatisiere Updates, wo immer es geht, damit diese Einfallstore geschlossen bleiben.

- Eine starke Firewall: Stell dir die Firewall als den Türsteher deines Netzwerks vor. Sie kontrolliert den gesamten Datenverkehr, der rein- und rausgeht, und blockiert verdächtige Anfragen, bevor sie Schaden anrichten können. Moderne Firewalls bieten sogar einen Basisschutz gegen einfache DDoS-Angriffe.

- Professionelle Anti-DDoS-Lösungen: Wenn dein Geschäft stark von der Online-Erreichbarkeit abhängt, wie bei einem Onlineshop, reicht eine normale Firewall oft nicht aus. Hier kommen spezialisierte Dienste ins Spiel, die massiven Anfragenverkehr filtern und sicherstellen, dass nur echte Kunden durchkommen.

Säule 2: Die Organisation

Die beste Technik nützt nichts, wenn die internen Abläufe unsicher sind. Organisatorische Maßnahmen schaffen klare Regeln und Strukturen, die das Risiko einer Infektion im Alltag deutlich senken.

Sicherheit ist kein einmaliges Projekt, sondern ein kontinuierlicher Prozess. Klare Regeln helfen deinem Team, im Alltag die richtigen Entscheidungen zu treffen und Risiken zu vermeiden.

Eine der wichtigsten organisatorischen Maßnahmen ist eine klare Passwort-Richtlinie. Einfache Passwörter wie „Firma123“ oder die Wiederverwendung von Zugangsdaten sind eine offene Einladung für Angreifer. Lege fest, wie komplex Passwörter sein müssen, und sorge dafür, dass sie regelmäßig geändert werden.

Genauso wichtig ist die Netzwerksegmentierung. Das bedeutet, du teilst dein internes Netzwerk in verschiedene Bereiche auf. So verhinderst du, dass ein infiziertes Gerät im Gäste-WLAN plötzlich direkten Zugriff auf deine kritischen Firmenserver bekommt.

Säule 3: Der Mensch

Am Ende ist der Mensch oft der entscheidende Faktor. Selbst die beste Technik kann durch einen unachtsamen Klick ausgehebelt werden. Deshalb ist die Sensibilisierung deines Teams der wirksamste Hebel für mehr IT-Sicherheit.

Regelmäßige und verständliche Schulungen sind hier das A und O. Deine Mitarbeiter müssen lernen, verdächtige E-Mails auf den ersten Blick zu erkennen. Woran identifiziert man eine Phishing-Mail? Was sind typische Warnsignale für Betrugsversuche? Mehr dazu, wie du dein Team fit machst, erfährst du in unserem Beitrag darüber, wie du dein Unternehmen vor zunehmenden Phishing-Angriffen schützt.

Ein geschultes Team ist deine menschliche Firewall – und oft die letzte und wichtigste Verteidigungslinie gegen ein Botnet.

Praktische Checkliste zum Schutz vor Botnetzen

Um dir den Einstieg zu erleichtern, haben wir die wichtigsten Punkte in einer übersichtlichen Checkliste zusammengefasst. Diese Maßnahmen kannst du sofort angehen, um die Sicherheit deines Unternehmens spürbar zu verbessern.

| Schutzbereich | Konkrete Maßnahme | Warum es wichtig ist |

|---|---|---|

| Technik | Software-Updates automatisieren | Schließt bekannte Sicherheitslücken, die als Einfallstore dienen. |

| Eine professionelle Firewall einsetzen | Filtert schädlichen Datenverkehr, bevor er das Netzwerk erreicht. | |

| Anti-DDoS-Dienst nutzen (bei Bedarf) | Schützt die Erreichbarkeit deines Unternehmens bei massiven Angriffen. | |

| Organisation | Strenge Passwort-Richtlinien durchsetzen | Verhindert einfachen Zugriff durch geknackte oder erratene Passwörter. |

| Netzwerk in Segmente unterteilen | Begrenzt den Schaden, falls ein Gerät infiziert wird. | |

| Regelmäßige Datensicherungen (Backups) | Ermöglicht die Wiederherstellung, falls Daten verschlüsselt werden. | |

| Mensch | Regelmäßige Sicherheitsschulungen | Schafft ein Bewusstsein für Gefahren wie Phishing und Social Engineering. |

| Phishing-Simulationen durchführen | Testet und verbessert die Fähigkeit der Mitarbeiter, Angriffe zu erkennen. |

Diese Liste ist ein guter Startpunkt. Sicherheit ist ein fortlaufender Prozess, kein einmaliges Projekt. Indem du diese Punkte konsequent umsetzt, legst du ein starkes Fundament für den Schutz deines Unternehmens.

Häufige Fragen zu Botnetzen

Zum Abschluss möchte ich noch ein paar Fragen beantworten, die uns im IT-Alltag immer wieder begegnen. Hier findest du klare, verständliche Antworten auf die typischen Unsicherheiten, die Geschäftsführer und Entscheider beim Thema Botnetze haben.

Kann meine Firma auch ohne Onlineshop zum Ziel werden?

Ja, absolut. Viele denken bei Botnet-Angriffen sofort an lahmgelegte Onlineshops, aber das ist nur die Spitze des Eisbergs. Selbst wenn dein Unternehmen keine eigene Webseite betreibt, können gekaperte Geräte für kriminelle Zwecke missbraucht werden.

Stell dir vor, die Computer in deinem Büro versenden unbemerkt Spam-Mails im Namen deiner Firma. Das beschädigt nicht nur deinen guten Ruf, sondern kann auch dazu führen, dass deine normalen E-Mails bei Kunden und Geschäftspartnern direkt im Spam-Ordner landen.

Gleichzeitig können die infizierten Geräte sensible Daten aus deinem Netzwerk abgreifen oder im Hintergrund Kryptowährungen schürfen. Das macht deine IT-Systeme spürbar langsamer und treibt ganz nebenbei die Stromrechnung in die Höhe. Jedes Unternehmen mit Internetanschluss ist daher ein potenzielles Ziel.

Reicht unser normales Antivirenprogramm aus?

Ein gutes Antivirenprogramm ist eine wichtige Basis, keine Frage. Aber allein reicht es leider nicht aus, um ein Botnet zuverlässig abzuwehren. Moderne Schadsoftware ist oft so raffiniert gebaut, dass sie von herkömmlichen Virenscannern gar nicht erst erkannt wird. Sie tarnt sich geschickt und agiert unauffällig im Hintergrund.

Ein umfassendes Schutzkonzept ist wie eine Zwiebel mit mehreren Schichten. Jede Schicht stellt eine zusätzliche Hürde für Angreifer dar und erhöht die Sicherheit deines gesamten Betriebs.

Ein wirksamer Schutz braucht einen mehrschichtigen Ansatz: eine sauber konfigurierte Firewall, regelmäßige Updates für alle Programme und Betriebssysteme, sichere Passwörter und vor allem geschulte Mitarbeiter. Wenn dein Team verdächtige E-Mails erkennt, ist das oft die stärkste Verteidigungslinie überhaupt.

Woran erkenne ich ein infiziertes Gerät?

Das ist oft die größte Herausforderung, denn die Bots sind darauf ausgelegt, unbemerkt zu bleiben. Es gibt aber einige Warnsignale, die dich hellhörig machen sollten:

- Ein Computer wird plötzlich extrem langsam, obwohl keine anspruchsvollen Programme laufen.

- Der Datenverkehr im Netzwerk steigt ohne ersichtlichen Grund stark an.

- Die Lüfter von Rechnern oder Servern laufen ständig auf Hochtouren.

- Deine Firma wird von Dritten informiert, dass von deiner IP-Adresse Spam versendet wird.

Wenn dir so etwas auffällt, solltest du schnell handeln und die Systeme von einem Experten prüfen lassen. Ein lückenloser Schutz ist entscheidend, daher findest du hier weitere wertvolle Tipps zur IT-Sicherheit für Unternehmen.

Du hast Fragen oder den Verdacht, dass eines deiner Geräte betroffen sein könnte? Melde dich gern, wenn du Unterstützung brauchst. Bei Hainke Computer helfen wir dir, deine IT zu schützen – proaktiv, persönlich und zum planbaren Festpreis. Wir freuen uns auf deine Nachricht: https://www.hainke.it.

Christian Hainke ist Geschäftsführer der Hainke Computer GmbH – dem IT-Systemhaus in Ostfriesland für zuverlässige IT-Sicherheit, smarte Microsoft 365-Lösungen und moderne Infrastruktur. Mit über 20 Jahren Erfahrung und einem klaren Fokus auf kleine und mittelständische Unternehmen unterstützt er mit seinem Team Unternehmen dabei, IT einfach, sicher und effizient zu gestalten.

Sein Motto: „Sicherheit beginnt mit Klarheit – und die liefern wir.“