Stell dir vor, deine Haustür hätte nicht nur ein einfaches Schloss, sondern zusätzlich ein Zahlenschloss und einen Fingerabdruckscanner. Genau dieses Prinzip verfolgt die Multi-Faktor-Authentifizierung (MFA) für deine digitalen Konten. Anstatt dich nur auf ein Passwort zu verlassen, kombinierst du mehrere unabhängige Nachweise, um zweifelsfrei zu belegen: Ja, das bin wirklich ich.

Was ist Multi-Faktor-Authentifizierung genau?

Ein einzelnes Passwort ist heute so sicher wie ein einfacher Gartenzaun. Kriminelle können es stehlen, erraten oder bei einem der unzähligen Datenlecks erbeuten. Hier setzt die Multi-Faktor-Authentifizierung an – sie ist dein digitales Sicherheitsschloss. MFA verknüpft etwas, das du weißt (dein Passwort), mit etwas, das du besitzt (z. B. dein Smartphone) oder etwas, das du bist (dein Fingerabdruck).

Ein Angreifer bräuchte also nicht nur dein Passwort, sondern müsste dir gleichzeitig dein Handy aus der Tasche ziehen. Das macht einen erfolgreichen Angriff ungleich schwerer und schiebt den Riegel vor.

Warum MFA für jedes Unternehmen wichtig ist

Die Bedrohung durch Cyberkriminalität ist real und macht längst nicht mehr vor den Toren großer Konzerne halt. Eine Arztpraxis in Leer, ein Steuerbüro in Papenburg oder ein Handwerksbetrieb im Emsland – sie alle verwalten sensible Kundendaten, die für Kriminelle pures Gold sind. Ein einziges schwaches Passwort kann hier das Einfallstor für einen verheerenden Angriff sein.

Die Zahlen sprechen eine klare Sprache: Multi-Faktor-Authentifizierung ist keine Option mehr, sondern eine Notwendigkeit. Sie ist eine der wirksamsten und gleichzeitig einfachsten Methoden, um die digitale Identität deines Unternehmens zu schützen.

Gerade im Mittelstand entwickeln sich schwache oder gestohlene Passwörter oft zur größten Gefahr. Um die Grundlagen zu verstehen, ist es wichtig, den Unterschied zwischen Passwort und Passphrase zu kennen, die den ersten Sicherheitsfaktor bilden.

Die Entwicklung zeigt, dass immer mehr Unternehmen in Deutschland aufwachen. Laut einer Analyse verzeichnete Deutschland zwischen 2022 und 2023 ein Wachstum der MFA-Nutzung von über 52 % – der weltweit höchste Zuwachs. Diese Entwicklung ist eine direkte Reaktion auf die steigende Zahl von Cyberangriffen, die auch Betriebe in unserer Region in Ostfriesland und entlang der A31 bedrohen. Mehr über diese Trends erfährst du in dieser umfassenden Studie zur Authentifizierung von Cisco.

Die drei Bausteine der digitalen Identität

Wie beweist du im digitalen Raum eigentlich, dass du wirklich du bist? Die Multi-Faktor-Authentifizierung (MFA) stützt sich auf eine simple, aber geniale Idee: Sie kombiniert verschiedene Arten von Nachweisen, um deine Identität zweifelsfrei zu bestätigen. Diese Nachweise nennt man Faktoren, und davon gibt es insgesamt drei Kategorien.

Eine wirklich sichere MFA-Lösung kombiniert immer mindestens zwei dieser drei Bausteine. Dadurch wird es für Angreifer extrem schwierig, sich Zugang zu verschaffen – selbst wenn sie einen Faktor, wie dein Passwort, in die Hände bekommen haben.

Um das Ganze greifbarer zu machen, schauen wir uns die drei Faktoren mal genauer an.

Die drei MFA-Faktoren im Überblick

Diese Tabelle zeigt die drei Kategorien der Authentifizierung mit konkreten Beispielen aus dem Alltag, um die Unterschiede klar zu machen.

| Faktor-Typ | Beschreibung | Beispiele aus dem Alltag |

|---|---|---|

| Wissen | Etwas, das nur du weißt. | Dein Passwort, die PIN deiner Bankkarte, die Antwort auf eine Sicherheitsfrage. |

| Besitz | Etwas, das nur du hast. | Dein Smartphone mit einer Authenticator-App, ein Hardware-Token (YubiKey), eine SMS-TAN. |

| Sein (Biometrie) | Etwas, das du bist. | Dein Fingerabdruck, dein Gesicht (Face ID), deine Stimme. |

Jeder dieser Faktoren spielt eine einzigartige Rolle dabei, deine digitale Identität abzusichern. Die wahre Stärke entsteht aber erst, wenn man sie clever kombiniert.

Faktor 1: Wissen

Der erste Baustein ist „Wissen“. Das ist der Klassiker, den du jeden Tag nutzt. Es ist etwas, das idealerweise nur du im Kopf haben solltest.

- Passwörter: Der bekannteste Vertreter. Ein gutes Passwort ist lang, komplex und für jeden Dienst einzigartig.

- PINs: Eine kurze Zahlenkombination, die du zum Beispiel für deine Bankkarte oder dein Smartphone verwendest.

- Sicherheitsfragen: Die Antwort auf eine Frage wie „Wie lautet der Mädchenname deiner Mutter?“. Dieser Faktor gilt heute aber als unsicher, da solche Informationen oft online zu finden sind.

Sich allein auf diesen Faktor zu verlassen, ist riskant. Passwörter können viel zu leicht gestohlen, erraten oder durch Phishing-Angriffe abgegriffen werden. Das macht sie zum schwächsten Glied in der Sicherheitskette.

Faktor 2: Besitz

Der zweite Baustein ist „Besitz“. Hier geht es um einen physischen Gegenstand, den ausschließlich du besitzt und bei dir trägst.

Stell dir vor, ein Dieb hat dein Passwort, kann sich aber trotzdem nicht anmelden, weil er nicht gleichzeitig dein Handy aus deinem Büro in Leer oder Emden stehlen kann. Genau das ist die Stärke dieses Faktors.

Der Besitz-Faktor ist der entscheidende Schritt weg von reinem Wissen hin zu handfester, physischer Sicherheit. Er macht den digitalen Schlüssel zu einem echten Gegenstand.

Typische Beispiele für diesen Faktor sind:

- Dein Smartphone: Auf dem eine Authenticator-App (z. B. von Google oder Microsoft) läuft, die alle 30 Sekunden einen neuen, einmalig gültigen Code erzeugt.

- Eine SMS mit einem Code: Der an deine registrierte Handynummer geschickt wird – das kennst du vom Online-Banking.

- Ein Hardware-Token: Ein kleiner USB-Stick (wie ein YubiKey) oder eine Chipkarte, die du zum Anmelden an deinen Computer anschließen oder halten musst.

Faktor 3: Sein

Der dritte und persönlichste Baustein ist „Sein“, besser bekannt als Biometrie. Dieser Faktor nutzt deine einzigartigen körperlichen Merkmale zur Identifizierung.

Das ist etwas, das dich als Person ausmacht und nicht einfach kopiert oder weitergegeben werden kann – zumindest nicht so leicht.

- Fingerabdruck: Das schnelle Entsperren deines Smartphones oder Laptops per Finger-Scan.

- Gesichtserkennung: Technologien wie Face ID, die dein Gesicht scannen, um deine Identität zu bestätigen.

- Stimmerkennung: Systeme, die dich anhand deiner einzigartigen Stimmmerkmale identifizieren.

Die Kombination dieser Faktoren schafft eine extrem robuste Verteidigungslinie. Ein typisches und sehr sicheres Setup für ein Unternehmen im Emsland könnte zum Beispiel die Anmeldung mit Passwort (Wissen) und einem Code aus einer Authenticator-App (Besitz) sein. So wird aus einer einfachen Tür ein Hochsicherheitstrakt.

Warum dein Unternehmen ohne MFA ein leichtes Ziel ist

Vielleicht schwingt bei dir der Gedanke mit: „Wir sind doch nur ein kleiner Betrieb hier in Rhauderfehn, wer sollte uns schon angreifen wollen?“ Das ist ein leider weit verbreiteter und gefährlicher Trugschluss. Cyberkriminelle suchen heutzutage nicht mehr gezielt nach Opfern – sie lassen automatisierte Programme laufen, die das Internet pausenlos nach Schwachstellen durchforsten. Ein Konto ohne zweiten Faktor ist für diese Bots wie eine offene Tür.

Den Angreifern ist es dabei völlig egal, ob sich hinter der Tür ein Weltkonzern oder ein mittelständischer Handwerksbetrieb im Emsland befindet. Sie nehmen einfach den Weg des geringsten Widerstands. Oft reicht dafür schon ein einziges schwaches oder gestohlenes Passwort.

Die stillen Gefahren im Unternehmensalltag

Stell dir eine Steuerkanzlei in Papenburg vor. Ein Mitarbeiter loggt sich von zu Hause aus in seinen Firmen-Account ein. Was er nicht ahnt: Sein Passwort wurde vor einigen Tagen bei einem Datenleck eines privaten Online-Shops erbeutet. Weil er es – wie so viele – auch für die Arbeit wiederverwendet hat, besitzen die Angreifer nun den Schlüssel zum Kanzleinetzwerk.

Ohne MFA können sie sich unbemerkt einloggen, sensible Mandantendaten stehlen und das Unternehmen erpressen. Der finanzielle Schaden ist die eine Sache. Der Verlust von Vertrauen und der ramponierte Ruf wiegen oft noch viel schwerer.

Genau solche Szenarien verhindert die Multi-Faktor-Authentifizierung. Sie schiebt den drei gängigsten Angriffsmethoden einen Riegel vor:

- Phishing-Angriffe: Mitarbeiter werden durch täuschend echte E-Mails dazu verleitet, ihre Zugangsdaten preiszugeben. Fällt jemand darauf herein, rettet MFA den Account, denn dem Angreifer fehlt der zweite Faktor.

- Gestohlene Zugangsdaten: Passwörter aus Datenlecks werden im Darknet massenhaft gehandelt. MFA macht diese gestohlenen Daten für Angreifer praktisch wertlos.

- Brute-Force-Attacken: Hier probieren Automaten unzählige Passwortkombinationen durch. Auch hier blockiert der zwingend erforderliche zweite Faktor den Zugriff.

MFA ist keine optionale Spielerei, sondern eine grundlegende Geschäftsversicherung im digitalen Raum. Sie ist die effektivste Einzelmaßnahme, um digitale Einbrüche zu verhindern.

Die Zahlen sprechen eine klare Sprache

Die Wirksamkeit von MFA ist erdrückend. Analysen von Microsoft belegen, dass 99,9 % aller erfolgreichen Angriffe auf Konten verhindert werden, sobald die Multi-Faktor-Authentifizierung aktiv ist. Im Umkehrschluss bedeutet das: Nahezu alle gekaperten Konten hatten keine MFA. Andere Studien bestätigen, dass etwa 81 % aller Datenschutzverletzungen auf schwache oder gestohlene Passwörter zurückgehen – ein Risiko, das du mit MFA fast komplett ausschalten kannst. Mehr Details zu diesen beeindruckenden Zahlen findest du in diesem Bericht der TU Darmstadt.

Diese Bedrohungen sind keine abstrakte Theorie, sondern betreffen ganz konkret Betriebe in unserer Region, von Arztpraxen in Leer bis zu Handwerksbetrieben in Emden. Wenn du besser verstehen möchtest, wie solche Angriffe in der Praxis aussehen, lies unseren Beitrag über Hackerangriffe auf Firmen. Am Ende ist die Frage nicht, ob ein Angriff versucht wird, sondern nur wann. Ohne MFA ist dein Unternehmen diesem Risiko schutzlos ausgeliefert.

Die richtige MFA-Methode für dein Team auswählen

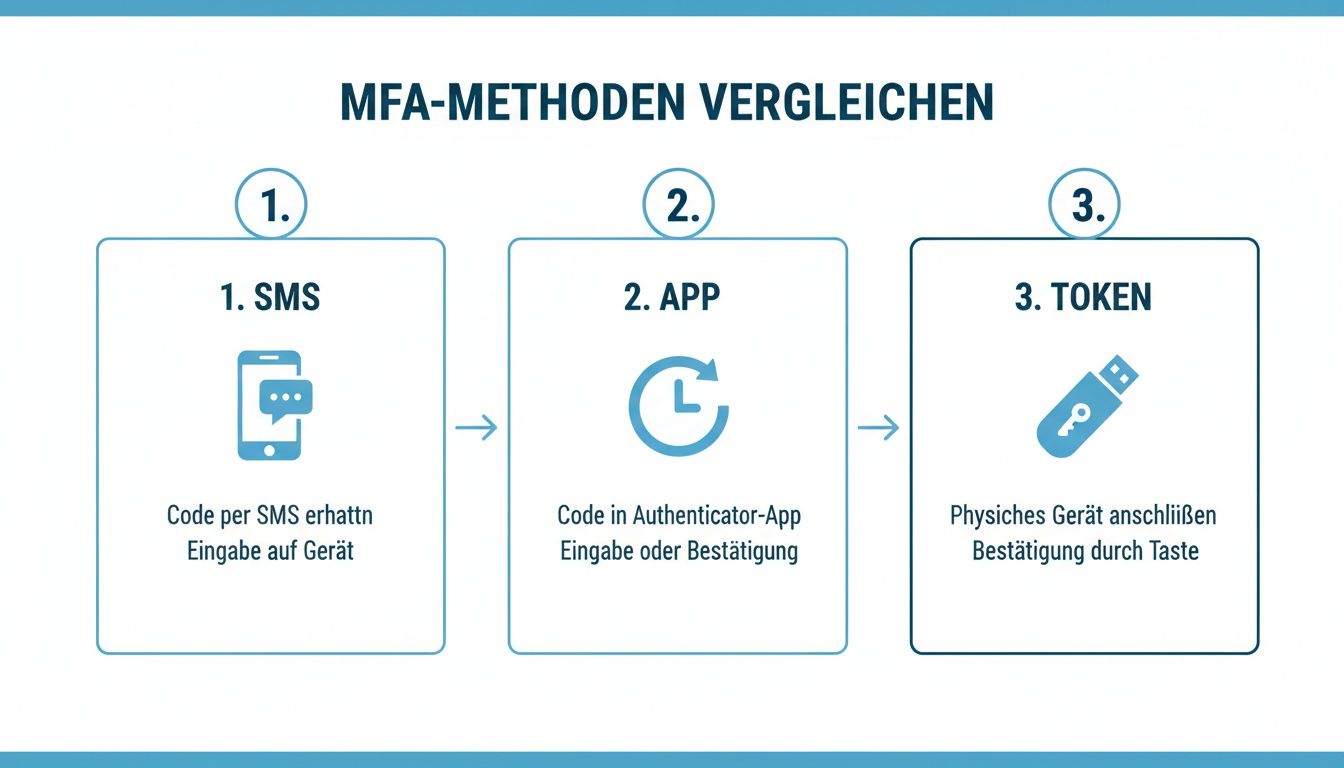

Wenn du dich für Multi-Faktor-Authentifizierung entschieden hast, stehst du vor der nächsten Frage: Welche Methode passt eigentlich am besten zu deinem Unternehmen? MFA ist nämlich nicht gleich MFA. Es gibt verschiedene Wege, den zweiten Faktor umzusetzen – von ganz einfach bis extrem sicher. Die Wahl hängt stark davon ab, wie sensibel deine Daten sind, wie deine Mitarbeiter arbeiten und wie viel Komfort du ihnen bieten möchtest.

Stell es dir wie das Schließsystem für dein Bürogebäude vor: Für den Haupteingang brauchst du vielleicht ein Hochsicherheitsschloss, für den Geräteschuppen im Hof reicht ein solides Vorhängeschloss. Genauso wählst du die passende MFA-Methode für verschiedene Anwendungsfälle und Mitarbeitergruppen aus.

SMS-TAN: Der bekannte Klassiker

Die einfachste und wohl bekannteste Methode ist der Code per SMS, oft auch als SMS-TAN bezeichnet. Du kennst das vom Online-Banking: Du loggst dich ein, bekommst eine SMS mit einem Code auf dein Handy und gibst diesen ein.

- Vorteil: Fast jeder hat ein Handy und weiß, wie es funktioniert. Es ist keine zusätzliche App oder Hardware nötig, was den Einstieg erleichtert.

- Nachteil: Diese Methode gilt heute als die am wenigsten sichere. Kriminelle können SIM-Karten klonen oder SMS abfangen (ein Angriff, der als SIM-Swapping bekannt ist). Für alltägliche Konten ist es besser als nichts, für den Zugriff auf kritische Unternehmensdaten aber definitiv nicht mehr die erste Wahl.

Für den schnellen Einstieg ist die SMS-Methode okay, aber sie sollte nur eine Übergangslösung sein oder für Dienste mit geringerem Schutzbedarf genutzt werden.

Authenticator-Apps: Der sichere Standard

Eine deutlich sicherere und mittlerweile weit verbreitete Methode sind Authenticator-Apps. Bekannte Vertreter sind der Microsoft Authenticator oder der Google Authenticator. Diese Apps installierst du einfach auf deinem Smartphone und koppelst sie einmalig mit deinen Konten.

Danach erzeugt die App alle 30 bis 60 Sekunden einen neuen, nur für kurze Zeit gültigen Code. Dieser Code wird direkt auf dem Gerät generiert und nicht über das unsichere SMS-Netzwerk versendet. Das macht diese Methode immun gegen SIM-Swapping. Viele Apps bieten zudem bequeme Push-Benachrichtigungen, bei denen du den Login mit nur einem Fingertipp bestätigen kannst – einfacher geht's kaum.

Authenticator-Apps bieten einen hervorragenden Kompromiss aus hoher Sicherheit und guter Benutzerfreundlichkeit. Sie sind heute der Goldstandard für die meisten Unternehmen – egal ob im Büro in Leer oder im Homeoffice in Papenburg.

Hardware-Token: Die Hochsicherheitslösung

Für den maximalen Schutz gibt es Hardware-Token. Das sind kleine Geräte, die oft wie ein USB-Stick aussehen (zum Beispiel ein YubiKey). Um dich anzumelden, steckst du den Stick in den Computer und berührst ihn kurz. Der Token bestätigt deine Identität kryptografisch – ganz ohne Abtippen von Codes.

- Vorteil: Das ist die sicherste Methode, die es derzeit gibt. Da der private Schlüssel das Gerät nie verlässt, ist er praktisch immun gegen Phishing-Angriffe. Ein Angreifer müsste dir schon den physischen Stick stehlen, was extrem unwahrscheinlich ist.

- Nachteil: Die Anschaffung kostet natürlich Geld und jeder Mitarbeiter benötigt einen eigenen Token.

Hardware-Token sind ideal, um Konten mit den höchsten Berechtigungen zu schützen. Denk an deine Administratoren, die Geschäftsführung oder den Zugriff auf die zentrale Buchhaltungssoftware deines Betriebs im Emsland. Sie sind auch die Grundlage für moderne, passwortlose Anmeldungen, die als nächster Schritt in der Evolution der Authentifizierung gelten.

Vergleich gängiger MFA-Methoden

Um dir die Entscheidung zu erleichtern, haben wir die verbreitetsten MFA-Methoden in einer Übersichtstabelle zusammengefasst. So siehst du auf einen Blick, welche Option für welchen Zweck am besten geeignet ist.

| Methode | Sicherheitsniveau | Benutzerfreundlichkeit | Ideal für… |

|---|---|---|---|

| SMS-TAN | Niedrig | Sehr hoch | Unkritische Konten, Einstiegslösung |

| Authenticator-App | Hoch | Hoch | Standard für alle Mitarbeiter, Cloud-Dienste |

| Hardware-Token | Sehr hoch | Mittel bis hoch | Administratoren, Geschäftsführung, kritische Systeme |

| Biometrie | Hoch | Sehr hoch | Persönliche Geräte (Smartphone, Laptop), schnelle Logins |

Jede Methode hat ihre Berechtigung. Der Schlüssel zum Erfolg liegt darin, die richtige Balance zwischen Sicherheit, Kosten und Praktikabilität für dein Team zu finden.

Die beste Strategie ist oft eine Kombination: Authenticator-Apps für die meisten Mitarbeiter und Hardware-Token für Schlüsselpersonen und besonders kritische Zugänge. So schaffst du ein Sicherheitsniveau, das praxisnah ist und zu den Anforderungen deines Teams an verteilten Standorten entlang der A31 passt.

MFA im Unternehmen erfolgreich einführen

Die beste Sicherheitstechnik bringt herzlich wenig, wenn sie im Alltag niemand nutzt oder als umständlich empfindet. Deshalb ist die Einführung von Multi-Faktor-Authentifizierung (MFA) weniger eine technische Hürde, sondern vielmehr eine Frage der richtigen Strategie und Kommunikation. Eine gut durchdachte Vorgehensweise ist entscheidend, damit dein Team die neue Sicherheitsebene nicht als Last, sondern als das sieht, was sie ist: ein sinnvoller Schutz für alle.

Der erste Schritt ist immer eine ehrliche Bestandsaufnahme. Frag dich: Welche digitalen Türen in deinem Unternehmen brauchen am dringendsten ein zusätzliches Schloss? Das sind in der Regel die Zugänge, hinter denen deine wertvollsten Daten schlummern.

Die wichtigsten Zugänge zuerst sichern

Bevor du loslegst, solltest du klare Prioritäten setzen, denn nicht alle Konten sind gleich kritisch. Eine gute Ausgangsbasis für fast jeden Betrieb, egal ob in Ostfriesland oder im Emsland, sind diese drei Bereiche:

- E-Mail-Konten (z. B. Microsoft 365): Das E-Mail-Postfach ist oft der Generalschlüssel zu unzähligen anderen Diensten. Wird es gekapert, ist der Schaden schnell immens.

- Cloud-Speicher und Firmendaten: Der Zugriff auf zentrale Dateiablagen, Kundendatenbanken oder das CRM-System muss absolut wasserdicht sein. Hier liegen deine Kronjuwelen.

- VPN und Fernzugriffe: Jeder Login von außerhalb – sei es aus dem Homeoffice in Dörpen oder von unterwegs entlang der A28 – stellt ein potenzielles Risiko dar und muss stark abgesichert werden.

Nachdem du die kritischsten Bereiche identifiziert hast, geht es an die Auswahl der passenden MFA-Methode. Für die meisten Mitarbeiter ist eine Authenticator-App die beste Wahl – sie ist sicher und gleichzeitig praktisch. Für Administratoren oder die Geschäftsführung kann ein Hardware-Token die richtige Entscheidung sein, um maximale Sicherheit zu gewährleisten.

Diese Infografik gibt dir einen schnellen Überblick über die gängigsten Methoden und ihre Eigenschaften.

Die Grafik macht deutlich: Jede Methode hat ihre Stärken in unterschiedlichen Bereichen, von einfacher Handhabung bis hin zu kompromissloser Sicherheit.

Kommunikation ist der Schlüssel zum Erfolg

Der wichtigste Punkt bei der ganzen Sache ist jedoch, dass du dein Team mit ins Boot holst. Erkläre deinen Mitarbeitern in Emden, Meppen oder Oldenburg, warum dieser zusätzliche Schritt notwendig ist. Es geht nicht darum, sie zu kontrollieren, sondern darum, die Arbeitsplätze und die Firmendaten gemeinsam zu schützen.

Ein gut informiertes Team ist dein stärkster Verbündeter. Wenn Mitarbeiter den Nutzen verstehen, ziehen sie aktiv mit und helfen, Sicherheitslücken zu schließen.

Starte am besten mit einer kleinen Pilotgruppe, zum Beispiel einer einzelnen Abteilung oder einem Standort. So kannst du erste Erfahrungen sammeln, typische Hürden erkennen und den Prozess für den Rest des Unternehmens optimieren.

Stelle klare, verständliche Anleitungen bereit und biete eine kurze Schulung an. Zeig, wie einfach die Einrichtung ist, und steh für Fragen zur Verfügung. Die Akzeptanz und das Sicherheitsbewusstsein im Team sind am Ende entscheidend für den Erfolg. Wie du das Bewusstsein für solche Themen schärfen kannst, erfährst du übrigens auch in unserem Leitfaden zum Thema Cyber Security Awareness Training.

Mit einer gestaffelten und transparenten Einführung wird MFA schnell zu einem selbstverständlichen Teil deiner Sicherheitskultur.

Deine Checkliste für eine sichere MFA-Strategie

Damit bei der Einführung der Multi-Faktor-Authentifizierung auch wirklich alles glattläuft, haben wir eine kleine Checkliste für dich zusammengestellt. Diese Punkte helfen dir, MFA in deinem Unternehmen nicht nur sicher zu implementieren, sondern auch langfristig clever zu managen. Ziel ist ein praxistaugliches Konzept, das im Alltag funktioniert – und zwar ohne Wenn und Aber.

Fundament legen und die Kronjuwelen schützen

Eine gute Planung ist hier wirklich die halbe Miete. Bevor du auch nur einen Finger rührst, musst du ganz genau wissen, welche digitalen Türen den besten Schutz brauchen.

- Alle Zugänge identifizieren: Mach eine saubere Liste aller kritischen Systeme. Denk dabei nicht nur an E-Mails und den Cloud-Speicher, sondern vor allem an die Admin-Konten, VPN-Zugänge für Kollegen im Homeoffice und die Buchhaltungssoftware.

- Wiederherstellungsoptionen einrichten: Was passiert, wenn ein Mitarbeiter sein Smartphone verliert? Sorge unbedingt für Backup-Optionen. Das können einmalig nutzbare Codes oder ein zweites registriertes Gerät sein, damit der Betrieb reibungslos weiterläuft und niemand ausgesperrt wird.

- Richtlinien klar definieren: Lege fest, wer welche MFA-Methode nutzt. Vielleicht genügt für die meisten eine Authenticator-App, während die Geschäftsführung in Leer einen Hardware-Token für maximalen Schutz bekommt.

Das Team mitnehmen und Prozesse verankern

Die beste Technik nützt nichts, wenn die Menschen sie nicht annehmen und verstehen. Eine offene und ehrliche Kommunikation ist hier der Schlüssel zum Erfolg.

Eine gute MFA-Strategie ist weit mehr als nur ein technisches Projekt. Sie entfaltet ihre volle Kraft erst dann, wenn sie zur gelebten Sicherheitskultur wird und von jedem im Team mitgetragen wird.

Viele kennen die Multi-Faktor-Authentifizierung aus dem privaten Bereich, doch im Unternehmen fehlt oft ein systematischer Ansatz. Eine Umfrage zeigt, dass zwar schon 49 % der Deutschen 2FA auch abseits des Online-Bankings verwenden, aber nur 18 % damit mehr als ein Konto absichern. Das zeigt: Oft wird nur punktuell geschützt, nicht flächendeckend. Umfassendere Einblicke, wie 2FA im Alltag genutzt wird, findest du in dieser Infografik von Statista.

- Team schulen und informieren: Erkläre deinem Team in Papenburg, Emden oder Meppen, warum dieser zusätzliche Schritt so wichtig ist. Zeig ihnen in einer kurzen Schulung, wie einfach die Einrichtung ist und welchen konkreten Nutzen jeder Einzelne davon hat.

- MFA zum Standard machen: Etabliere MFA als festen Bestandteil für alle neuen Mitarbeiter und Dienste. Regelmäßige Erinnerungen und kleine Auffrischungen halten das Bewusstsein hoch und die Schutzmauern stark.

- Auf einen regionalen Partner setzen: Arbeite mit einem IT-Partner zusammen, der die Herausforderungen von Unternehmen in Ostfriesland und dem Emsland wirklich kennt. Wir helfen dir, eine Strategie zu entwickeln, die genau zu deinem Betrieb passt und im Alltag funktioniert.

Häufige Fragen zur Multi-Faktor-Authentifizierung

Zum Abschluss wollen wir noch ein paar Fragen klären, die uns im Alltag bei Unternehmern aus Ostfriesland und dem Emsland immer wieder begegnen. Kurz, klar und auf den Punkt gebracht.

Ist MFA nicht viel zu umständlich für meine Mitarbeiter?

Diese Sorge hören wir oft, aber sie erweist sich in der Praxis fast immer als unbegründet. Klar, am Anfang ist der zusätzliche Schritt beim Login eine kleine Umgewöhnung. Moderne MFA-Lösungen sind aber darauf ausgelegt, so wenig wie möglich zu stören.

Bei den meisten Diensten musst du den zweiten Faktor nur einmal pro Gerät oder vielleicht alle paar Wochen bestätigen. Dieser minimale Aufwand – wir reden hier von Sekunden – steht in keinem Verhältnis zu dem riesigen Sicherheitsgewinn für dein Unternehmen. Mit einer guten Planung und der richtigen Methode, wie einer simplen Push-Benachrichtigung aufs Handy, wird der Prozess schnell zur unkomplizierten Routine.

Was passiert, wenn ein Mitarbeiter sein Handy verliert?

Eine absolut berechtigte und wichtige Frage – und ein zentraler Punkt jeder guten MFA-Planung. Genau für solche Fälle musst du im Vorfeld Wiederherstellungsoptionen einrichten, damit es nicht zum Problem wird.

Das können zum Beispiel einmalig nutzbare Backup-Codes sein, die ein Mitarbeiter an einem sicheren Ort aufbewahrt. Eine andere Möglichkeit ist die Registrierung eines zweiten Geräts. Als Administrator hast du außerdem jederzeit die Kontrolle: Du kannst den Zugriff über das verlorene Gerät sofort sperren und für den Mitarbeiter unkompliziert einen neuen zweiten Faktor einrichten. Ein solides MFA-Konzept plant solche Szenarien von Anfang an mit ein, damit der Betrieb reibungslos weiterläuft.

Ein verlorenes Smartphone bedeutet mit der richtigen Vorbereitung keine Sicherheitskrise, sondern nur einen kurzen administrativen Handgriff.

Reicht es, wenn ich nur mein Microsoft 365-Konto schütze?

Das Microsoft 365-Konto abzusichern, ist ein exzellenter und absolut notwendiger erster Schritt! Häufig ist das E-Mail-Postfach der Generalschlüssel, mit dem sich Angreifer Zugang zu unzähligen anderen Diensten verschaffen können.

Für einen wirklich lückenlosen Schutz solltest du MFA aber überall dort aktivieren, wo sensible Firmendaten liegen oder verarbeitet werden. Denk an deine Buchhaltungssoftware, dein CRM-System, den VPN-Zugang für Mitarbeiter im Homeoffice und ganz besonders an alle Konten mit Administratorrechten. Je mehr digitale Türen du mit diesem zusätzlichen Schloss sicherst, desto besser ist dein Unternehmen in Leer, Papenburg oder Emden geschützt. Um eine breitere Perspektive auf Nutzeranliegen rund um digitale Anwendungen zu bekommen, kannst du auch weitere häufige Fragen zur App-Sicherheit einsehen.

MFA ist heute kein „Nice-to-have“ mehr, sondern eine grundlegende Säule jeder modernen IT-Sicherheitsstrategie. Wenn du Unterstützung bei der Planung und Einführung in deinem Unternehmen brauchst, meld dich gern.

Wir bei Hainke Computer kennen die Anforderungen von Betrieben in unserer Region und helfen dir, eine Lösung zu finden, die sicher ist und im Alltag wirklich funktioniert.

Erfahre mehr über unsere IT-Sicherheitslösungen auf https://www.hainke.it.

Christian Hainke ist Geschäftsführer der Hainke Computer GmbH – dem IT-Systemhaus in Ostfriesland für zuverlässige IT-Sicherheit, smarte Microsoft 365-Lösungen und moderne Infrastruktur. Mit über 20 Jahren Erfahrung und einem klaren Fokus auf kleine und mittelständische Unternehmen unterstützt er mit seinem Team Unternehmen dabei, IT einfach, sicher und effizient zu gestalten.

Sein Motto: „Sicherheit beginnt mit Klarheit – und die liefern wir.“