Du willst also wissen, wie du fiese Phishing-Mails erkennst? Die ganz offensichtlichen Anzeichen sind meist eine seltsame Absenderadresse, eine unpersönliche Anrede, peinliche Grammatikfehler und die typische Masche, dich unter Zeitdruck zu einer Handlung zu drängen. Vertrau einfach auf dein Bauchgefühl – wenn dir eine Mail komisch vorkommt, ist sie es meistens auch.

Worauf du beim ersten Blick sofort achten solltest

Stell dir vor, du kommst montagmorgens in dein Büro in Leer, der Kaffee duftet und im Posteingang wartet eine „dringende“ E-Mail vom Finanzamt. Die erste Reaktion ist oft ein kurzer Schreck, aber Panik ist hier absolut fehl am Platz. Die meisten Phishing-Versuche entlarvst du schon in den ersten Sekunden, wenn du weißt, worauf du achten musst. Genau darauf zielen die Betrüger ab: Sie hoffen, dass du im Alltagsstress unachtsam bist und vorschnell klickst.

Deshalb ist dieser erste, schnelle Check so verdammt wichtig. Am besten, du entwickelst eine feste Routine und prüfst immer die gleichen Merkmale, noch bevor du dich überhaupt richtig mit dem Inhalt der Nachricht beschäftigst.

Erste-Hilfe-Checkliste für deinen Posteingang

Diese Tabelle fasst die wichtigsten Merkmale zusammen, die du auf den ersten Blick prüfen kannst, um eine Phishing-Mail schnell zu entlarven.

| Merkmal | Worauf du achten solltest | Typisches Beispiel |

|---|---|---|

| Unpersönliche Anrede | Beginnt die Mail mit „Sehr geehrter Kunde“? Echte Dienstleister (Bank, Anbieter) sprechen dich mit Namen an. | „Hallo E-Mail-Nutzer“ |

| Druck und Drohungen | Sollst du „sofort handeln“, weil sonst dein Konto gesperrt wird? Kein seriöses Unternehmen kommuniziert so. | „Letzte Mahnung vor der Kontosperrung!“ |

| Grammatik & Rechtschreibung | Ist der Text voller Fehler, holprig formuliert oder klingt er wie schlecht übersetzt? | „Ihr paket wartet auf lieferung, bitte sie zahlen gebühr.“ |

| Unerwartete Aufforderung | Wirst du aufgefordert, Daten zu bestätigen oder eine Zahlung zu leisten, ohne dass du damit gerechnet hast? | „Bestätigen Sie Ihre Login-Daten über diesen Link.“ |

Mit dieser kurzen Prüfung im Kopf erkennst du schon 90 % der plumpen Versuche, bevor sie überhaupt gefährlich werden können.

Die verräterischen Merkmale im Detail

Ein geübtes Auge erkennt die typischen Schnitzer der Angreifer sofort. Viele dieser Mails werden in riesigen Mengen verschickt, weshalb die Täter oft schlampig arbeiten. Hier sind die häufigsten Warnsignale, bei denen bei dir alle Alarmglocken schrillen sollten:

- Die unpersönliche Anrede: Beginnt die Mail mit „Sehr geehrter Kunde“ oder „Hallo E-Mail-Nutzer“? Echte Dienstleister wie deine Bank oder dein Telefonanbieter kennen deinen Namen und nutzen ihn auch. Eine allgemeine Begrüßung ist ein dickes, fettes Alarmsignal.

- Künstlicher Druck und Drohungen: Formulierungen wie „Handeln Sie sofort, sonst wird Ihr Konto gesperrt!“ oder „Letzte Mahnung vor der Sperrung“ sollen dich zu unüberlegten Klicks verleiten. Kein seriöses Unternehmen, schon gar nicht ein lokaler Versorger aus Papenburg, würde so mit seinen Kunden umspringen.

- Schlechte Grammatik und Rechtschreibung: Auch wenn die Kriminellen dank KI immer besser werden, sind viele Phishing-Mails immer noch voll von peinlichen Fehlern. Ein holpriger Satzbau oder offensichtliche Tippfehler sind ein starkes Indiz für eine Fälschung.

Ein gesundes Misstrauen ist deine erste und beste Verteidigungslinie. Wenn eine E-Mail zu dringend, zu gut oder einfach nur seltsam wirkt, dann nimm dir einen Moment Zeit, um sie genauer zu prüfen, anstatt sofort zu reagieren.

Ein typisches Beispiel aus dem Alltag im Emsland

Nehmen wir mal eine gefälschte Paketbenachrichtigung, wie sie täglich in den Postfächern vieler Betriebe im Emsland landet. Die Mail sieht vielleicht auf den ersten Blick aus wie von DHL, aber die Anrede lautet nur „Guten Tag“. Der Text fordert dich auf, eine „geringe Zollgebühr“ zu zahlen, damit dein angeblich wartendes Paket zugestellt wird. Ein Link führt dann zu einer Bezahlseite.

Hier schlagen sofort mehrere Alarmglocken: die unpersönliche Anrede, der unerwartete Vorgang (hast du überhaupt etwas aus dem Ausland bestellt?) und natürlich die Aufforderung zur Zahlung über einen unbekannten Link. Genau diese Kombination von Merkmalen hilft dir, solche Betrugsversuche zu durchschauen, bevor überhaupt ein Schaden entstehen kann.

Versteckte Details in Absender und Links aufdecken

Die offensichtlichen Fehler wie schlechte Grammatik entlarven viele Phishing-Versuche auf den ersten Blick. Doch die Angreifer werden immer cleverer, und manche E-Mails sehen heute täuschend echt aus. Der Teufel steckt hier im Detail – und genau dort findest du die entscheidenden Spuren.

Die gute Nachricht ist: Du brauchst kein tiefes Technik-Verständnis, um selbst gut gemachte Fälschungen zu enttarnen. Oft reichen schon zwei einfache Checks aus, um für Klarheit zu sorgen.

Der Mouse-over-Trick entlarvt die wahre Adresse

Ein Link in einer E-Mail ist wie eine geschlossene Tür. Man weiß nie genau, was sich dahinter verbirgt, bevor man klickt. Betrüger nutzen das geschickt aus, indem sie den sichtbaren Link-Text harmlos erscheinen lassen, während das eigentliche Ziel eine gefährliche Webseite ist.

Mit einem simplen Trick kannst du quasi durchs Schlüsselloch schauen, ohne die Tür zu öffnen: Fahre einfach mit dem Mauszeiger über den Link und warte einen Augenblick. In einer Ecke deines E-Mail-Programms oder Browsers wird dann die vollständige Ziel-URL angezeigt.

- Was du siehst:

www.microsoft.com/sicherheit - Was sich wirklich verbirgt:

www.sicherheit-fur-dich-login.ru

Dieser Mouse-over-Check ist eine der wirksamsten Methoden, um Phishing zu erkennen. Stimmen der angezeigte Text und das wahre Ziel nicht überein, ist das ein klares Alarmsignal. Finger weg!

Die Absenderadresse genau unter die Lupe nehmen

Genauso wichtig ist die genaue Prüfung des Absenders. Verlass dich nicht nur auf den angezeigten Namen, wie „Microsoft Support“, sondern schau dir die E-Mail-Adresse dahinter ganz genau an. Hier setzen Kriminelle auf raffinierte Täuschungen.

Vor einiger Zeit sorgte eine gefälschte Microsoft-Warnung in einer Papenburger Anwaltskanzlei für Aufregung. Die Mail wirkte absolut authentisch, doch die Absenderadresse lautete support@microsoft-365-security.com. Die Domain microsoft.com gehört tatsächlich Microsoft. microsoft-365-security.com ist jedoch eine völlig fremde Domain, die nur so tut als ob.

Betrüger nutzen oft winzige Abweichungen, die im hektischen Alltag schnell übersehen werden. Ein vertauschter Buchstabe (z. B. „paypaI.com“ mit einem großen „i“ statt einem kleinen „L“) oder eine angehängte Subdomain sind klassische Tricks.

Diese Methode, bei der eine falsche Identität vorgetäuscht wird, nennt man übrigens Spoofing. Wenn du tiefer in das Thema eintauchen möchtest, erklären wir in unserem Blogbeitrag, was Spoofing genau ist.

Phishing bleibt eine der größten Bedrohungen für Unternehmen. Laut einer aktuellen Studie sind 84 Prozent aller erfolgreichen Cyberangriffe auf Phishing zurückzuführen. Besonders erschreckend: Durch den Einsatz von KI sind die E-Mails so professionell geworden, dass 60 Prozent der Empfänger sie nicht mehr als Fälschung erkennen. Die ganze Studie zeigt eindrücklich, wie ernst die Lage ist. Du kannst mehr über die Cybersecurity-Erkenntnisse von 2025 erfahren.

Diese Zahlen machen deutlich, warum die genaue Prüfung von Links und Absendern für jeden Mitarbeiter – egal ob in Leer, Emden oder entlang der A28 – zur täglichen Routine gehören muss.

Die unsichtbare Gefahr in E-Mail-Anhängen

Ein Anhang in einer unerwarteten Mail ist wie ein verdächtiges Paket, das plötzlich vor deiner Bürotür steht – du reißt es nicht einfach auf. Cyberkriminelle lieben Anhänge, weil sie darin ganz einfach Schadsoftware verstecken können. Ein unbedachter Klick kann hier schon genügen, um deinem Unternehmen ernsthafte Probleme zu bereiten.

Stell dir folgendes Szenario vor, wie wir es leider schon bei Betrieben hier bei uns in Emden erlebt haben: Ein Mitarbeiter erhält eine E-Mail mit einer angeblichen Rechnung im Anhang. Der Betreff lautet „Offene Forderung – sofort handeln!“. Im Alltagsstress wird die Datei geöffnet, doch es scheint nichts zu passieren. Was der Mitarbeiter nicht ahnt: Im Hintergrund installiert sich eine Ransomware, die nach und nach alle Serverdaten verschlüsselt. Innerhalb weniger Stunden ist der gesamte Betrieb lahmgelegt – keine Auftragsdaten, keine Kundentermine, nichts geht mehr.

Warum jeder Anhang ein Risiko ist

Solche Geschichten sind leider an der Tagesordnung. Die Täter tarnen ihre Schadsoftware geschickt in Dateitypen, die auf den ersten Blick harmlos wirken. Besonders vorsichtig solltest du bei diesen Anhängen sein:

- Ausführbare Dateien (.exe, .com, .bat, .js): Diese sind quasi digitales Dynamit. Ein Doppelklick startet ein Programm, das deinem System direkten Schaden zufügen kann. Moderne E-Mail-Filter blockieren diese oft, aber eben nicht immer.

- Archivdateien (.zip, .rar): In diesen komprimierten Ordnern lässt sich Schadcode besonders gut verstecken. Oft enthalten sie eine der oben genannten gefährlichen Dateien, in der Hoffnung, dass du diese nach dem Entpacken ausführst.

- Office-Dokumente (.docx, .xlsx, .pptx): Ja, selbst eine Word- oder Excel-Datei kann brandgefährlich sein. Betrüger nutzen hierfür sogenannte Makros – kleine Skripte, die im Hintergrund schädlichen Code ausführen, sobald du das Dokument öffnest und die Ausführung von Makros aktivierst.

Die goldene Regel lautet: Öffne niemals einen Anhang, den du nicht ausdrücklich erwartest. Selbst wenn der Absender bekannt ist, der Anhang dir aber komisch vorkommt, solltest du skeptisch bleiben.

Was tun, wenn du dich unsicher fühlst?

Du erwartest eine Rechnung von einem Lieferanten aus Papenburg, aber die E-Mail wirkt seltsam? Der Anhang heißt nicht „Rechnung_Meier.pdf“, sondern „RG_4837.zip“?

In so einem Fall ist der direkteste Weg immer der sicherste. Greif zum Telefon und ruf den Absender an. Eine kurze Nachfrage – „Hallo Herr Schmidt, hast du mir gerade eine Rechnung geschickt?“ – dauert nur eine Minute, kann dein Unternehmen aber vor tagelangem Ausfall und hohen Kosten bewahren.

Moderne Sicherheitssysteme, wie wir sie bei unseren Kunden in Ostfriesland und entlang der A31 einsetzen, bieten hier eine zusätzliche Schutzebene. Anhänge werden in einer sicheren Umgebung (einer sogenannten Sandbox) geprüft, bevor sie überhaupt in deinem Posteingang landen. Gefährliche Dateien werden so automatisch blockiert, ohne dass du oder dein Team überhaupt in die Verlegenheit kommt, eine falsche Entscheidung zu treffen.

Was tun, wenn doch eine Phishing-Mail durchkommt? Der richtige Notfallplan

Super, du hast eine Phishing-Mail im Posteingang entdeckt und sie als solche entlarvt! Der erste Impuls ist oft, sie einfach zu löschen und weiterzumachen. Verständlich, aber für die Sicherheit deines gesamten Unternehmens reicht das leider nicht aus. Ein klar definierter Prozess ist hier Gold wert, damit aus einem einzelnen Betrugsversuch kein flächendeckendes Desaster wird.

Was also tun? Das Wichtigste zuerst: Keine Panik und auf absolut nichts klicken! Weder auf Links noch auf Anhänge.

Der nächste Schritt ist entscheidend: Melde die E-Mail sofort an deinen IT-Verantwortlichen oder externen IT-Dienstleister. Am besten leitest du sie als Anhang weiter, damit keine wichtigen technischen Informationen verloren gehen.

Warum das Melden so wichtig ist

Vielleicht denkst du dir: „Warum der ganze Aufwand? Ich habe die Mail ja erkannt.“ Diese Meldung ist aber viel mehr als nur eine reine Information. Sie ist ein aktiver Beitrag zur Sicherheit des ganzen Unternehmens.

Jede gemeldete Phishing-Mail hilft dabei, die Sicherheitsfilter eures E-Mail-Systems zu trainieren. Dein IT-Partner kann den Absender und die Merkmale der Mail auf eine Sperrliste setzen. So landen E-Mails dieser Art künftig gar nicht erst bei dir oder deinen Kollegen im Postfach. Außerdem kann eine schnelle Warnung an das gesamte Team rausgehen, falls gerade eine größere Angriffswelle rollt – ein Szenario, das wir bei unseren Kunden in Ostfriesland und im Emsland leider immer wieder beobachten.

Ein einfacher Meldeweg ist keine Bürokratie, sondern ein aktives Frühwarnsystem. Er sorgt dafür, dass aus dem Fehler eines Einzelnen keine Katastrophe für das ganze Unternehmen wird.

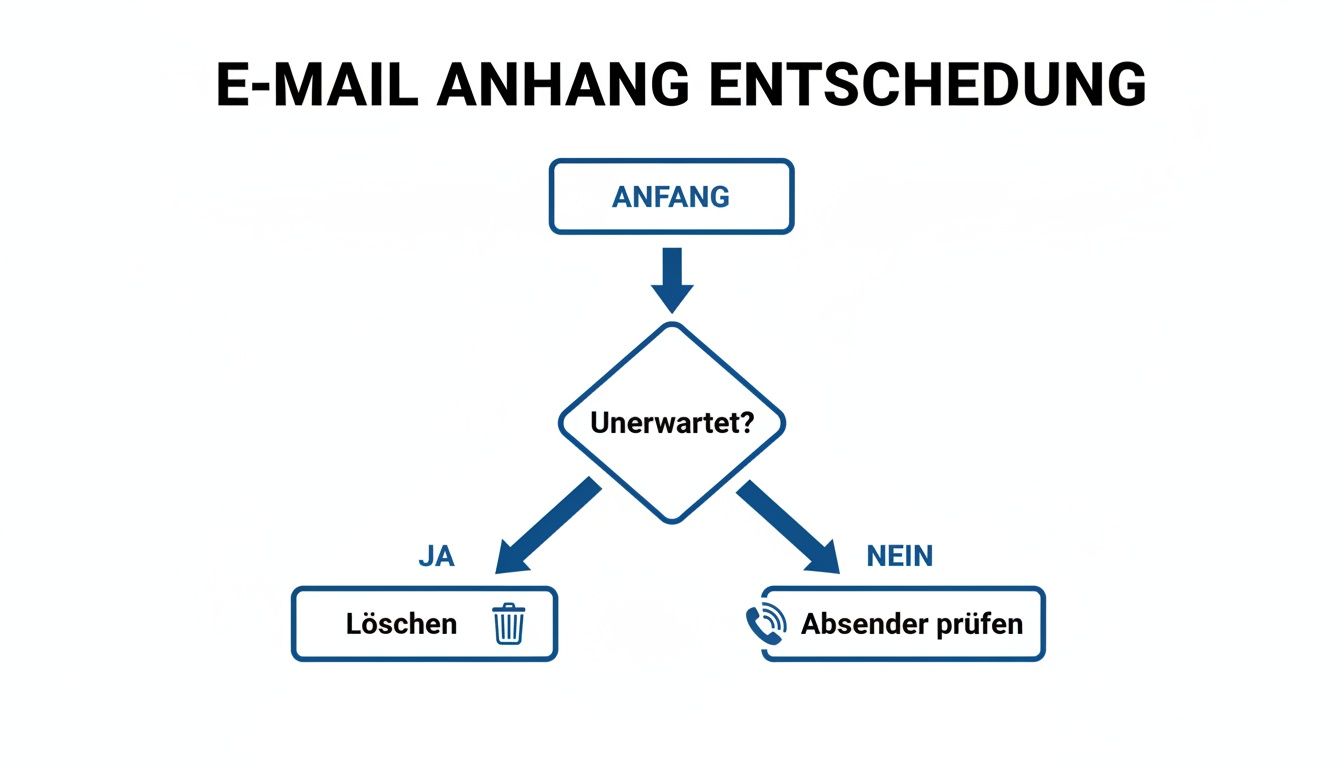

Diese Infografik hilft dir und deinem Team, bei E-Mail-Anhängen schnell die richtige Entscheidung zu treffen:

Die Logik dahinter ist simpel und effektiv: Was du nicht erwartest, stellt ein Risiko dar. Im Zweifel ist Löschen immer sicherer als Öffnen.

Und wenn doch jemand geklickt hat?

Im stressigen Alltag einer Arztpraxis in Leer oder eines Steuerbüros in Papenburg passieren Fehler. Wichtig ist nur, dass jeder im Team weiß, was dann zu tun ist. Ein klarer Notfallplan verhindert, dass sich ein kleines Versehen zu einem massiven Schaden ausweitet.

Die wirtschaftlichen Folgen von Cyberkriminalität sind enorm – der Gesamtschaden in Deutschland wird auf 202,4 Milliarden Euro geschätzt. Gerade kleine und mittlere Unternehmen stehen im Fokus: 80 Prozent der Ransomware-Angriffe richten sich gegen KMU. Diese Zahlen machen deutlich, wie entscheidend schnelles und richtiges Handeln ist. Mehr zur aktuellen Bedrohungslage für deutsche Unternehmen kannst du hier nachlesen: Erfahre mehr über die wachsenden Cybercrime-Risiken.

Falls jemand auf einen Phishing-Link geklickt oder einen Anhang geöffnet hat, sind das die sofortigen Schritte:

- Gerät sofort vom Netzwerk trennen: Zieh das Netzwerkkabel und deaktiviere das WLAN. Das ist der wichtigste Schritt, um zu verhindern, dass sich mögliche Schadsoftware im Unternehmensnetzwerk ausbreitet.

- Alle Passwörter ändern: Ändere sofort die Passwörter für alle wichtigen Konten (E-Mail, Firmen-Login, Online-Banking), die du auf dem betroffenen Gerät nutzt.

- IT-Verantwortlichen informieren: Melde den Vorfall umgehend dem IT-Support. Nur so kann geprüft werden, ob bereits ein Schaden entstanden ist und welche Gegenmaßnahmen jetzt nötig sind.

Ein solcher Plan ist ein zentraler Baustein eurer IT-Sicherheit. Wie du einen solchen Plan für den Ernstfall erstellst, zeigen wir dir in unserem Leitfaden zur Erstellung eines Disaster-Recovery-Plans.

Dein Unternehmen nachhaltig vor Phishing schützen

Eine einzelne Phishing-Mail zu erkennen, ist eine Sache. Dein eigenes Unternehmen aber systematisch und dauerhaft abzusichern, ist die eigentliche Herausforderung. Hier geht es nicht mehr nur um die einzelne E-Mail, sondern um eine Strategie, die Technik und Mensch clever miteinander verbindet.

Der wichtigste Baustein in diesem Schutzkonzept sind ganz klar deine Mitarbeiter. Ein wachsames Team ist oft die letzte und entscheidende Verteidigungslinie, wenn doch mal etwas durchrutscht. Aber diese Wachsamkeit kommt nicht von allein – sie muss aktiv gefördert und trainiert werden.

Deine Mitarbeiter zur menschlichen Firewall machen

Regelmäßige und vor allem praxisnahe Schulungen sind der Schlüssel, um das Bewusstsein für Phishing im gesamten Unternehmen zu schärfen. Es geht nicht darum, aus jedem einen IT-Experten zu machen. Viel wichtiger ist es, ein gesundes Misstrauen und eine sichere Routine im Umgang mit E-Mails zu etablieren.

Folgende Maßnahmen haben sich in unserer Praxis besonders bewährt:

- Kurze, wiederkehrende Schulungen: Statt eines langen Jahresvortrags, den alle nur absitzen, sind kurze, regelmäßige Lerneinheiten viel effektiver. So bleibt das Thema präsent, ohne jemanden zu überfordern.

- Simulierte Phishing-Angriffe: Die beste Übung ist der simulierte Ernstfall – natürlich in einer sicheren Umgebung. Mit gezielten, aber ungefährlichen Test-Mails siehst du sofort, wo dein Team schon gut aufgestellt ist und wo es vielleicht noch Nachholbedarf gibt.

- Klare Ansprechpartner definieren: Jeder im Team muss wissen, an wen er sich bei einer verdächtigen Mail wenden kann. Ein einfacher und bekannter Meldeweg senkt die Hemmschwelle, um nachzufragen, anstatt aus Unsicherheit falsch zu handeln.

Ein geschulter Mitarbeiter, der eine verdächtige E-Mail meldet, schützt nicht nur sich selbst, sondern potenziell das gesamte Unternehmen vor einem verheerenden Angriff. Diese Kultur der Achtsamkeit ist unbezahlbar.

Das technische Fundament für deine Sicherheit

So wichtig das Team auch ist, ohne ein stabiles technisches Fundament kämpft es auf verlorenem Posten. Eine professionell konfigurierte IT-Sicherheitslösung nimmt deinen Mitarbeitern einen Großteil der Last ab und blockiert die meisten Gefahren, bevor sie überhaupt im Posteingang landen.

Gerade in Deutschland, einem der weltweiten Hotspots für Phishing-Angriffe, ist das absolut unerlässlich. Die Bedrohungslage hat sich zuletzt dramatisch verschärft: Im dritten Quartal 2024 stieg die Zahl kompromittierter Konten hierzulande um unfassbare 595 Prozent auf über 10,5 Millionen. Das bedeutet, dass die Rate von 11,7 auf 81,3 gehackte Konten pro Minute hochschnellte. Diese Zahlen zeigen mehr als deutlich, dass ein reaktiver Ansatz längst nicht mehr ausreicht. Mehr zu diesen alarmierenden Statistiken kannst du in diesem Sicherheitsbericht nachlesen.

Ein robustes Schutzschild besteht aus mehreren Ebenen:

- Ein moderner Spamfilter: Das ist die absolute Basis. Ein gut konfigurierter Filter sortiert den Großteil der gefährlichen Mails automatisch aus. Wie das genau funktioniert, erklären wir in unserem Beitrag über professionelle E-Mail-Spamfilter.

- Erweiterte Schutzmechanismen: Tools wie Microsoft Defender for Office 365 gehen noch einen Schritt weiter. Sie analysieren verdächtige Links und Anhänge in einer isolierten Umgebung (einer sogenannten Sandbox), bevor sie überhaupt zugestellt werden.

- Multi-Faktor-Authentifizierung (MFA): Dies ist eine der wirksamsten Einzelmaßnahmen überhaupt. Selbst wenn Angreifer an ein Passwort gelangen, können sie sich ohne den zweiten Faktor – zum Beispiel eine App auf dem Handy – nicht anmelden.

Ein starkes Konzept, das Technik und Team kombiniert, ist der beste Schutz für jedes Unternehmen – egal ob für eine Arztpraxis in Papenburg oder einen Handwerksbetrieb entlang der A31.

Die häufigsten Fragen zum Thema Phishing

Im Gespräch mit Unternehmern und Praxisleitern hier bei uns in Ostfriesland und im Emsland tauchen immer wieder die gleichen Fragen auf. Wir haben die wichtigsten für dich gesammelt und geben klare, praxisnahe Antworten, die wirklich weiterhelfen.

Was ist eigentlich der Unterschied zwischen Phishing und Spam?

Stell dir Spam einfach wie die Flut an Werbeprospekten in deinem Briefkasten vor. Meistens landet er ungelesen im Müll – nervig, aber harmlos.

Phishing ist etwas völlig anderes. Das ist der Trickbetrüger, der als Paketbote verkleidet an deiner Tür klingelt. Sein Ziel ist es nicht, dir etwas zu verkaufen. Er will an deine Schlüssel (Passwörter), deine Ausweisdokumente (persönliche Daten) oder direkt an dein Geld. Kurz gesagt: Spam will deine Aufmerksamkeit, Phishing will deine Daten.

Ich habe doch einen Spamfilter. Wie können Phishing-Mails trotzdem durchkommen?

Ja, das ist leider ein Trugschluss, dem viele erliegen. Moderne Spamfilter leisten gute Arbeit und fangen den Großteil der plumpen Massen-Mails ab. Aber die Angreifer schlafen nicht. Sie passen ihre Methoden permanent an, nutzen immer neue Absenderadressen und finden clevere Wege, die automatischen Filter zu überlisten.

Gerade bei gezielten Attacken, dem sogenannten Spear-Phishing, sind die E-Mails oft so professionell gemacht, dass sie für die Technik auf den ersten Blick wie eine ganz normale geschäftliche Nachricht aussehen.

Ein guter Spamfilter ist die absolute Basis. Aber er ist kein Allheilmittel. Die letzte und wichtigste Verteidigungslinie sind immer du und dein Team.

Warum bekomme gerade ich so viele Phishing-Mails?

Das ist selten persönlich gemeint. Meistens ist deine E-Mail-Adresse irgendwo im Internet öffentlich einsehbar – zum Beispiel im Impressum deiner Website – oder sie war Teil eines Datenlecks bei einem Onlinedienst, den du mal genutzt hast. Hacker sammeln solche Adressen in riesigen Listen und verkaufen sie im Darknet. Die Angreifer schießen dann quasi mit Schrot auf eine riesige Menschenmenge und hoffen, dass irgendjemand unvorsichtig genug ist.

Gibt es Phishing auch per SMS oder Telefon?

Unbedingt, das sind sogar sehr verbreitete Maschen. Wenn der Betrugsversuch über eine SMS kommt, spricht man von Smishing. Ein Klassiker ist hier die Nachricht über ein angeblich nicht zustellbares Paket, die dich zum Klick auf einen gefährlichen Link verleiten soll.

Erfolgt der Angriff per Anruf, nennt man das Vishing (eine Kombination aus Voice und Phishing). Dabei gibt sich der Anrufer zum Beispiel als Mitarbeiter deiner Bank oder eines Software-Anbieters aus und versucht, dich unter Druck zur Herausgabe von Passwörtern oder zur Installation einer Fernwartungssoftware zu überreden. Die Taktik bleibt immer dieselbe: Es wird künstlich Dringlichkeit erzeugt, um dich zu einer unüberlegten Handlung zu zwingen.

Bist du unsicher, ob dein Unternehmen in der Region von Leer bis ins Emsland wirklich gut gegen Phishing und andere Cybergefahren aufgestellt ist? Bei Hainke Computer kennen wir die IT-Herausforderungen von lokalen Betrieben genau. Wir sorgen dafür, dass deine IT sicher läuft und für die Zukunft gewappnet ist.

Meld dich gern, wenn du Fragen hast!

Erfahren Sie hier mehr über unsere IT-Sicherheitslösungen

Christian Hainke ist Geschäftsführer der Hainke Computer GmbH – dem IT-Systemhaus in Ostfriesland für zuverlässige IT-Sicherheit, smarte Microsoft 365-Lösungen und moderne Infrastruktur. Mit über 20 Jahren Erfahrung und einem klaren Fokus auf kleine und mittelständische Unternehmen unterstützt er mit seinem Team Unternehmen dabei, IT einfach, sicher und effizient zu gestalten.

Sein Motto: „Sicherheit beginnt mit Klarheit – und die liefern wir.“