Stell dir mal dieses Szenario vor: Du kommst Montagmorgen in dein Büro in Papenburg, wirfst den Rechner an und stellst mit Schrecken fest, dass sensible Kundendaten einfach weg sind. Ein Albtraum für jeden Unternehmer, der leider oft mit einem einzigen, geknackten Passwort beginnt. Genau hier setzt die Zwei-Faktor-Authentifizierung (2FA) an, um genau das zu verhindern. Im Grunde ist es wie ein digitaler Türsteher, der nach dem Passwort noch einen zweiten Beweis verlangt, dass wirklich du es bist, der da rein will.

Warum ein Passwort allein heute nicht mehr ausreicht

Früher war ein gutes Passwort wie ein stabiles Schloss an der Bürotür. Heute, wo sich ein Großteil unseres Arbeitslebens online abspielt, ist dieses Schloss leider viel zu einfach zu knacken. Cyberkriminelle nutzen längst automatisierte Programme, die Tausende von Passwortkombinationen pro Sekunde durchprobieren.

Ein einziges schwaches oder – noch schlimmer – wiederverwendetes Passwort eines Mitarbeiters kann so zur offenen Tür für dein gesamtes Unternehmensnetzwerk werden. Das betrifft jeden Betrieb, egal ob Steuerbüro in Leer, Arztpraxis in Emden oder Handwerksbetrieb im Emsland. Die Folgen reichen von Datendiebstahl über Betriebsstillstand bis hin zu empfindlichen Strafen bei Datenschutzverstößen.

Die Illusion der Passwort-Sicherheit

Viele glauben, ein komplexes Passwort wie „S0mm3r2O24!“ sei absolut sicher. Doch selbst solche Kennwörter können gestohlen werden, zum Beispiel durch geschickte Phishing-Mails, bei denen Mitarbeiter auf gefälschten Webseiten ihre Zugangsdaten eingeben. Um Konten und digitale Werte wirklich effektiv zu schützen, reicht ein einfaches Passwort nicht mehr aus. Auch zusätzliche Sicherheitsmaßnahmen wie die Rolle einer Passphrase sind da nur ein Teil der Lösung.

Das Problem ist nicht immer die Stärke des Passworts, sondern die Tatsache, dass es nur ein einziger Schutzwall ist. Sobald dieser eine Wall durchbrochen ist, steht der Angreifer im System.

Die Zwei-Faktor-Authentifizierung baut genau hier einen zweiten, unabhängigen Schutzwall auf. Selbst wenn ein Angreifer dein Passwort kennt, fehlt ihm der entscheidende zweite Faktor – zum Beispiel der Code aus deiner Authenticator-App auf dem Smartphone.

Was 2FA für dein Unternehmen bedeutet

Die Aktivierung von 2FA ist eine der wirksamsten und gleichzeitig einfachsten Maßnahmen, um die IT-Sicherheit deines Unternehmens sofort zu verbessern. Das ist kein kompliziertes Technik-Projekt, sondern eine grundlegende Einstellung, die einen riesigen Unterschied macht.

Die Vorteile liegen klar auf der Hand:

- Schutz vor unbefugtem Zugriff: Selbst mit einem gestohlenen Passwort kommen Angreifer nicht in deine Konten.

- Sicherheit für Cloud-Dienste: Wichtige Anwendungen wie Microsoft 365, E-Mail-Postfächer und Cloud-Speicher werden wirksam geschützt.

- Abwehr von Phishing-Angriffen: Die allermeisten Phishing-Versuche scheitern, da den Angreifern der zweite Faktor fehlt.

- Mehr Sicherheit im Homeoffice: Auch der Zugriff von außerhalb, wie er in vielen Betrieben entlang der A28 und A31 üblich ist, wird deutlich sicherer.

Studien belegen, dass 2FA etwa 99,9 % aller automatisierten Cyberangriffe verhindert. Gerade weil ein Großteil der Datenschutzverletzungen durch schwache oder gestohlene Passwörter verursacht wird, ist diese zusätzliche Ebene entscheidend. Die Basis bleibt natürlich ein starkes Kennwort, weshalb wir dir auch unseren Ratgeber empfehlen, wie du den Passwortschutz in Ihrem Unternehmen verbessern.

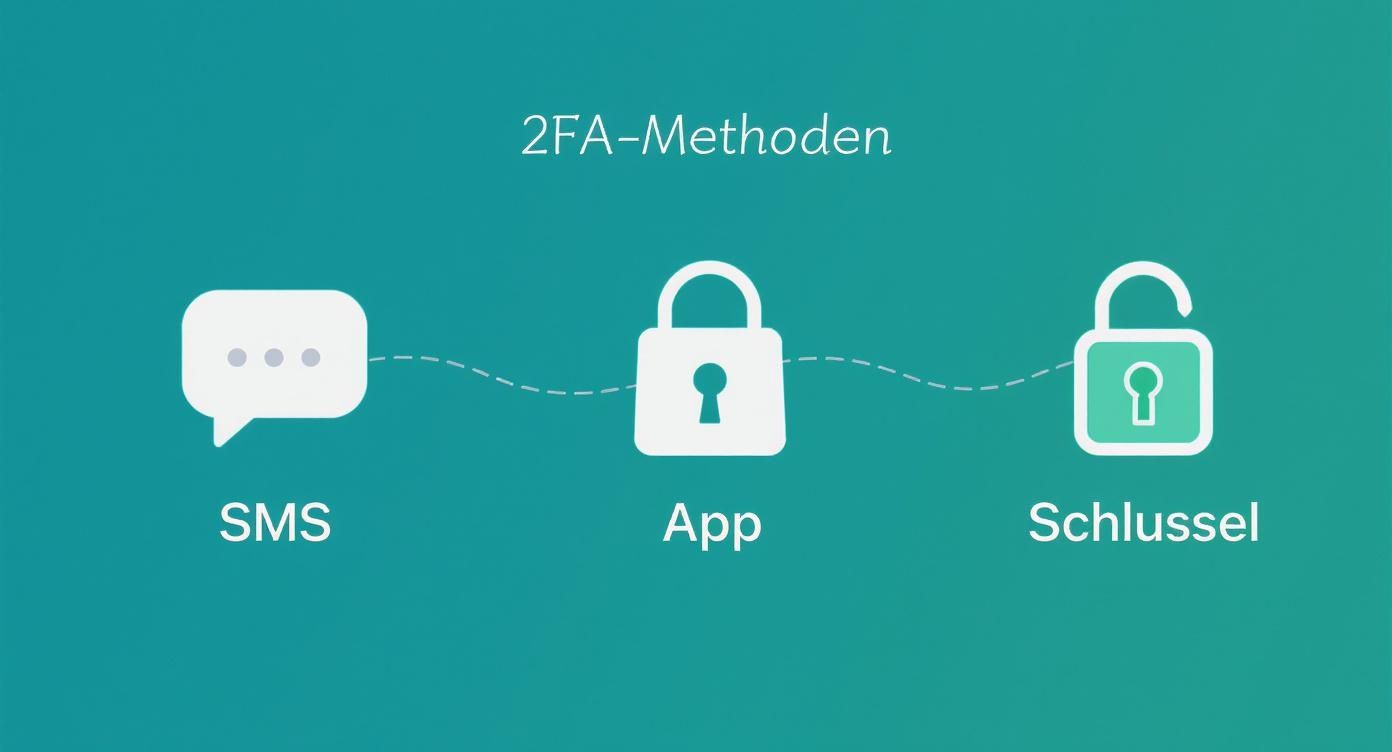

Welche 2FA-Methode passt zu deinem Unternehmen?

Bevor du im Unternehmen die Zwei-Faktor-Authentifizierung (2FA) ausrollst, solltest du die verschiedenen Methoden kennen. Denn nicht jede Option ist für jeden Arbeitsalltag gleich gut geeignet. Es geht darum, eine gute Balance zwischen maximaler Sicherheit und praktikabler Handhabung für dein Team zu finden – ganz egal, ob in einer Arztpraxis in Leer oder einem Handwerksbetrieb in Emden.

Das Prinzip ist zum Glück immer dasselbe: Nach deinem Passwort wird ein zweiter, unabhängiger Beweis deiner Identität verlangt. Wie dieser Beweis aussieht, unterscheidet sich aber gewaltig. Schauen wir uns die gängigsten Methoden mal genauer an.

SMS oder Anruf als zweiter Faktor

Die wohl bekannteste Methode ist der Code per SMS. Nach der Passworteingabe erhältst du eine Textnachricht mit einem einmalig gültigen Code auf dein Handy. Den tippst du dann einfach in das Anmeldefenster ein – fertig.

Diese Variante ist verlockend einfach einzurichten und zu nutzen, da heute praktisch jeder ein Handy besitzt. Aber, und das ist ein großes Aber: Sie gilt mittlerweile als die am wenigsten sichere 2FA-Methode. Kriminelle könnten über einen Trick namens „SIM-Swapping“ deine Mobilfunknummer kapern und so die Codes abfangen.

Unser Tipp aus der Praxis: Die SMS-Methode ist immer noch deutlich besser als gar keine Zwei-Faktor-Authentifizierung. Für den Einstieg oder für weniger kritische Konten ist sie okay. Aber für den Schutz deiner zentralen Unternehmensdaten solltest du unbedingt auf sicherere Alternativen setzen.

Authenticator-Apps auf dem Smartphone

Eine deutlich sicherere und mittlerweile weit verbreitete Methode sind Authenticator-Apps. Die bekanntesten Vertreter sind hier der Microsoft Authenticator oder der Google Authenticator. Diese Apps installierst du auf deinem Smartphone und verknüpfst sie einmalig mit deinen Konten, zum Beispiel deinem Microsoft 365-Account.

Danach generiert die App alle 30 bis 60 Sekunden einen neuen, sechsstelligen Code. Dieser Code wird direkt auf deinem Gerät erzeugt und nicht über das unsichere SMS-Netzwerk verschickt. Das macht die Methode immun gegen SIM-Swapping.

Die Vorteile von Authenticator-Apps liegen auf der Hand:

- Hohe Sicherheit: Die Codes werden offline direkt auf deinem Gerät generiert.

- Keine Mobilfunkkosten: Funktioniert auch ohne Netzempfang, zum Beispiel im Ausland oder bei schlechter Verbindung im ländlichen Emsland.

- Bequeme Push-Benachrichtigungen: Viele Dienste wie Microsoft 365 bieten die Möglichkeit, die Anmeldung einfach per Fingertipp auf eine Benachrichtigung zu bestätigen. Das ist im Alltag deutlich bequemer als das Abtippen von Codes.

Vergleich der 2FA-Methoden für den Unternehmensalltag

Um dir die Entscheidung zu erleichtern, haben wir die gängigsten Methoden in einer Übersicht zusammengefasst. So siehst du auf einen Blick, welche Vor- und Nachteile die jeweilige Option für dein Unternehmen mit sich bringt.

| Methode | Sicherheitsniveau | Benutzerfreundlichkeit | Ideal für |

|---|---|---|---|

| SMS/Anruf | Niedrig | Sehr hoch | Einstieg, unkritische Konten |

| Authenticator-App | Hoch | Hoch | Standard für alle Mitarbeiter, Cloud-Dienste |

| Hardware-Token | Sehr hoch | Mittel | Admins, Geschäftsführung, kritische Zugänge |

Jede Methode hat ihre Berechtigung, aber für den Schutz zentraler Unternehmensdaten empfehlen wir klar den Einsatz von Authenticator-Apps oder, für besonders sensible Bereiche, physische Sicherheitsschlüssel.

Physische Sicherheitsschlüssel (Hardware-Token)

Die absolute Königsklasse der Zwei-Faktor-Authentifizierung. Physische Sicherheitsschlüssel, auch Hardware-Token oder Security Keys genannt, sind kleine Geräte, die wie ein USB-Stick aussehen. Sie werden per USB, NFC oder Bluetooth mit deinem Computer oder Smartphone verbunden.

Zur Bestätigung deiner Anmeldung steckst du den Schlüssel ein oder hältst ihn an dein Gerät und berührst oft noch eine kleine Taste darauf. Diese Methode ist extrem widerstandsfähig gegen Phishing, da der Schlüssel direkt mit der Webseite kommuniziert und prüft, ob sie echt ist. Ein Angreifer kann dich also nicht mehr so leicht auf eine gefälschte Seite locken.

Diese Art der Absicherung ist ideal für Konten mit höchsten Sicherheitsanforderungen, wie die von Geschäftsführern, Admins oder Buchhaltern. Die Anschaffungskosten pro Schlüssel sind zwar ein Faktor, aber die gewonnene Sicherheit ist für kritische Zugänge schlicht unbezahlbar.

Übrigens, die Entwicklung geht hier rasant weiter. Mehr über die spannende Evolution der Authentifizierung von Passwörtern zu Passkeys kannst du in unserem weiterführenden Artikel nachlesen.

So richtest du die Mehrstufige Authentifizierung in Microsoft 365 ein

Für die allermeisten Unternehmen in unserer Region, von Oldenburg über Leer bis nach Meppen, ist Microsoft 365 das digitale Herzstück. Hier laufen E-Mails zusammen, werden Dokumente geteilt und Termine koordiniert. Genau deshalb hat die Absicherung dieser zentralen Plattform oberste Priorität.

Wir zeigen dir jetzt ganz praktisch, wie du die Zwei-Faktor-Authentifizierung – bei Microsoft meist Multi-Faktor-Authentifizierung (MFA) genannt – für dein Unternehmen aktivierst.

Die gute Nachricht vorweg: Microsoft macht es uns hier relativ einfach. Es gibt im Grunde zwei Wege, um MFA für dein Team einzuführen. Welcher der richtige für dich ist, hängt davon ab, wie viel Kontrolle du über die Einstellungen haben möchtest und wie deine IT-Struktur aussieht.

Der einfache Weg über die Sicherheitsstandards

Microsoft hat für alle neueren Microsoft 365-Konten die sogenannten „Security Defaults“ (Sicherheitsstandards) eingeführt. Sind diese bei dir aktiv, werden alle Benutzer nach 14 Tagen automatisch aufgefordert, die Multi-Faktor-Authentifizierung einzurichten. Das ist eine super Basiseinstellung, die ohne viel Aufwand für ein enormes Plus an Sicherheit sorgt.

Du findest diese Einstellung im Microsoft Entra Admin Center (was früher Azure AD hieß).

- Melde dich als Administrator bei deinem Microsoft 365-Konto an.

- Gehe zum Entra Admin Center.

- Navigiere zu Identität > Übersicht > Eigenschaften.

- Ganz unten findest du den Link „Sicherheitsstandards verwalten“.

Hier kannst du prüfen, ob die Standards aktiviert sind. Für die meisten kleineren und mittleren Unternehmen ohne komplexe IT-Anforderungen ist das der beste und unkomplizierteste Startpunkt. Die Standards aktivieren nicht nur MFA, sondern blockieren auch veraltete Anmeldeprotokolle – ein häufiges Einfallstor für Angriffe.

Wichtiger Hinweis: Wenn du bereits fortgeschrittene Sicherheitsregeln (sogenannte „Richtlinien für bedingten Zugriff“) nutzt, musst du die Sicherheitsstandards deaktivieren. Beides zusammen funktioniert nicht. Für den Start sind sie aber perfekt.

MFA gezielt für einzelne Benutzer oder Gruppen aktivieren

Manchmal möchte man MFA aber schrittweise einführen. Vielleicht nur für bestimmte Benutzergruppen – zum Beispiel zuerst für die Geschäftsführung und die Buchhaltung in einem Steuerbüro in Papenburg. In diesem Fall kannst du die MFA pro Benutzer steuern.

Diese Einstellung findest du im klassischen Microsoft 365 Admin Center.

- Gehe im Admin Center zu Benutzer > Aktive Benutzer.

- Oben in der Menüleiste findest du den Punkt „Multi-Faktor-Authentifizierung“.

- Es öffnet sich eine neue Seite mit einer Liste all deiner Mitarbeiter. Hier siehst du den Status (Deaktiviert, Aktiviert, Erzwingen).

Hier kannst du nun gezielt einen oder mehrere Benutzer auswählen und ihren MFA-Status ändern. Der Status „Aktiviert“ bedeutet, der Benutzer wird bei der nächsten Anmeldung aufgefordert, seine MFA-Methode einzurichten. „Erzwingen“ sorgt dafür, dass die Einrichtung sofort erfolgen muss.

Diese Methode gibt dir mehr Kontrolle über den Rollout, erfordert aber auch mehr manuellen Aufwand. Die Verwaltung vieler einzelner Konten kann schnell unübersichtlich werden, weshalb eine gute Planung entscheidend ist. Detailliertere Anleitungen zum Management von Lizenzen und Benutzern findest du übrigens in unserem Beitrag zum Thema Management von Office 365.

Die folgende Grafik zeigt dir einen schnellen Überblick über die gängigsten Methoden, die deine Mitarbeiter für den zweiten Faktor nutzen können.

Wie du siehst, bieten Authenticator-Apps und Sicherheitsschlüssel ein höheres Schutzniveau als die SMS. Das macht sie zur bevorzugten Wahl für den Unternehmenskontext.

Kommunikation ist der Schlüssel zum Erfolg

Die technische Einrichtung ist nur die halbe Miete. Der wichtigste Teil ist, dein Team mitzunehmen. Stell dir eine Arztpraxis in Rhauderfehn vor: Wenn die Anmeldung am Montagmorgen plötzlich anders abläuft und niemand weiß, was zu tun ist, sorgt das für Stress und unterbricht den Praxisbetrieb.

Deshalb ist eine klare und frühzeitige Kommunikation unerlässlich.

- Kündige die Umstellung an: Informiere dein Team mindestens eine Woche im Voraus per E-Mail oder in einer Teambesprechung.

- Erkläre das „Warum“: Mache allen klar, dass es hier nicht um Schikane geht, sondern um den Schutz der Unternehmens- und Patientendaten. Ein kurzer Satz wie „Damit schützen wir unsere sensiblen Daten noch besser vor unbefugtem Zugriff“ reicht oft schon aus.

- Gib eine einfache Anleitung: Erstelle eine kurze Schritt-für-Schritt-Anleitung (gerne mit Screenshots), die zeigt, wie man zum Beispiel die Microsoft Authenticator App installiert und mit dem Konto verknüpft.

- Biete Unterstützung an: Benenne einen Ansprechpartner für Fragen und plane vielleicht sogar eine feste Zeit ein, in der du bei der Einrichtung hilfst.

Eine gute Vorbereitung verhindert 90 % der möglichen Probleme. Sie sorgt für Akzeptanz im Team und stellt sicher, dass der Umstieg reibungslos verläuft, ohne den Arbeitsalltag in deinem Betrieb in Ostfriesland oder dem Emsland unnötig zu stören.

Praxistipps für einen reibungslosen 2FA-Rollout im Team

Die beste Sicherheitstechnik bringt nichts, wenn sie im Alltag nicht ankommt. Deshalb ist die Einführung der Zwei-Faktor-Authentifizierung (2FA) weniger eine technische Hürde als vielmehr eine menschliche. Der Erfolg steht und fällt damit, wie gut du dein Team auf diese kleine, aber entscheidende Veränderung vorbereitest.

Mit der richtigen Strategie wird der Umstieg aber zum Kinderspiel. Aus unserer Erfahrung mit vielen Unternehmen entlang der A31 von Leer bis ins Emsland wissen wir, welche Schritte entscheidend sind, damit die Einführung nicht im Chaos endet, sondern entspannt und reibungslos verläuft.

Kommunikation ist der Schlüssel: So gelingt der Rollout

Was ist der häufigste Fehler bei der Einführung? Die IT-Abteilung aktiviert 2FA über Nacht und die Mitarbeiter stehen am nächsten Morgen ratlos vor einer neuen Anmeldemaske. Das Ergebnis: Frust, blockierte Arbeitsabläufe und jede Menge verlorene Zeit. Mit einem einfachen Plan lässt sich das aber locker vermeiden.

Eine bewährte Checkliste für deine Kommunikation:

- Frühzeitig ankündigen: Informiere dein Team mindestens eine Woche, bevor es losgeht. Eine kurze E-Mail oder ein paar Worte im Teammeeting reichen oft schon aus.

- Das „Warum“ erklären: Mach klar, dass es hier nicht um Kontrolle geht, sondern um den Schutz gemeinsamer Werte. Erkläre in einfachen Worten, warum diese Maßnahme nötig ist, um sensible Unternehmens- und Kundendaten zu sichern.

- Simple Anleitungen bereitstellen: Nicht jeder im Team ist technikaffin. Erstelle eine simple Schritt-für-Schritt-Anleitung – am besten mit Bildern –, die zum Beispiel zeigt, wie man die Microsoft Authenticator App auf dem Handy einrichtet.

- Einen festen Ansprechpartner benennen: Bestimme eine Person, die bei Fragen oder Problemen während der Umstellung hilft. Das nimmt vielen die Sorge, etwas falsch zu machen.

Diese proaktive Kommunikation schafft Vertrauen und sorgt dafür, dass alle an einem Strang ziehen.

Den richtigen Zeitpunkt wählen

Wann solltest du die Zwei-Faktor-Authentifizierung aktivieren? Auf keinen Fall an einem Freitagnachmittag oder kurz vor einer wichtigen Projekt-Deadline. Das klingt logisch, wird aber in der Hektik des Alltags schnell vergessen.

Wähle einen ruhigen Zeitpunkt für die Umstellung, idealerweise am Anfang der Woche wie an einem Dienstagvormittag. So bleibt genug Zeit, um bei eventuellen Schwierigkeiten zu helfen, ohne dass der Betrieb ins Stocken gerät.

Plane die Umstellung strategisch. Du könntest zum Beispiel abteilungsweise vorgehen und mit einem kleinen, technikaffinen Team starten. Deren Erfahrungen helfen dir, den Prozess für den Rest des Unternehmens zu optimieren.

Was passiert im Notfall? Der Plan B muss stehen

Die größte Sorge vieler Mitarbeiter lautet: „Was mache ich, wenn mein Handy mit der Authenticator-App verloren geht, gestohlen wird oder einfach kaputt ist?“ Diese Frage ist absolut berechtigt, und du musst eine klare Antwort parat haben, bevor der Ernstfall eintritt.

Ohne einen Plan B steht der Kollege buchstäblich vor verschlossener Tür und kommt nicht mehr an seine Konten. Das lähmt nicht nur ihn, sondern potenziell ganze Arbeitsabläufe.

Notfallzugänge richtig organisieren:

- Backup-Codes (Wiederherstellungscodes): Bei der Einrichtung von 2FA werden meist Einmal-Codes generiert. Weise jeden Mitarbeiter an, diese Codes auszudrucken oder an einem sicheren, vom Smartphone getrennten Ort aufzubewahren – zum Beispiel im Geldbeutel oder in einer verschlossenen Schublade im Büro in Bad Zwischenahn.

- Zweites Gerät hinterlegen: Viele Systeme erlauben es, eine zweite Telefonnummer (zum Beispiel die eines vertrauenswürdigen Kollegen oder die Büronummer) als Backup für den SMS-Empfang zu hinterlegen.

- Temporäre Zugriffspässe (TAP): Als Administrator in Microsoft 365 kannst du für einen Mitarbeiter einen zeitlich begrenzten Zugangscode erstellen. Damit kann er sich einmalig anmelden und seine 2FA-Methode auf einem neuen Gerät einrichten.

Diese Vorbereitungen sind wie ein Feuerlöscher: Man hofft, ihn nie zu brauchen, ist aber froh, wenn er im Ernstfall da ist.

Überraschenderweise zeigt eine aktuelle Untersuchung, wie wichtig diese proaktive Absicherung ist. Laut dem aktuellen Lagebericht des Bundesamtes für Sicherheit in der Informationstechnik (BSI) ist die private Nutzung der Zwei-Faktor-Authentifizierung in Deutschland sogar leicht rückläufig. Umso wichtiger ist es, dass Unternehmen hier ihre Verantwortung wahrnehmen und klare Sicherheitsstandards schaffen. Mehr zu den Ergebnissen des Berichts findest du in dieser Zusammenfassung zur IT-Sicherheitslage in Deutschland.

Ein gut geplanter Rollout, klare Kommunikation und ein solider Notfallplan machen die Einführung von 2FA zu einem reibungslosen Prozess. So stärkst du die Sicherheit deines Unternehmens nachhaltig, ohne dein Team zu überfordern.

Typische Probleme bei der Umstellung und wie du sie locker meisterst

Auch bei der besten Planung kann es bei der 2FA-Einführung mal kurz haken. Das ist völlig normal und kein Grund zur Panik. Wichtig ist nur, die häufigsten Stolpersteine zu kennen und zu wissen, wie du sie schnell aus dem Weg räumst. Betrachte diesen Abschnitt einfach als deinen kleinen Spickzettel für einen reibungslosen Rollout.

Die gute Nachricht vorweg: Die meisten Probleme sind Kleinigkeiten und lassen sich mit ein wenig Vorbereitung oder ein paar Klicks beheben. Oft sind es nur winzige technische Details oder Missverständnisse, die für einen kurzen Moment Frust auslösen.

Die Authenticator-App will einfach nicht synchronisieren

Ein echter Klassiker: Ein Mitarbeiter versucht sich anzumelden, tippt den sechsstelligen Code aus der Authenticator-App ein und… Fehlermeldung. Der Code sei ungültig. Das sorgt für Verwirrung, hat aber meistens eine ganz simple Ursache: Die Uhrzeit auf dem Smartphone stimmt nicht exakt mit der Weltzeit überein.

Da die generierten Codes zeitbasiert sind (Time-based One-Time Password, TOTP), kann schon eine Abweichung von nur einer Minute dazu führen, dass sie als ungültig abgelehnt werden.

Die schnelle Lösung dafür:

- Automatische Uhrzeit aktivieren: Fast immer liegt es daran. Prüfe in den Smartphone-Einstellungen, ob die Uhrzeit automatisch vom Netzwerk bezogen wird. Das ist die Standardeinstellung und löst das Problem in 99 % der Fälle.

- Manuell nachhelfen: Einige Authenticator-Apps, wie der Google Authenticator, bieten in ihren Einstellungen eine eigene Funktion zur Zeitsynchronisierung an. Ein Klick darauf, und schon läuft es wieder.

Dieses Phänomen tritt übrigens gerne mal in Regionen mit wechselhaftem Netzempfang auf, wie es im ländlichen Ostfriesland oder Emsland durchaus vorkommen kann. Ein kurzer Check der Uhrzeit-Einstellung wirkt hier wahre Wunder.

Anmeldung bei alten Programmen schlägt plötzlich fehl

Ein weiterer Punkt, der regelmäßig für Stirnrunzeln sorgt: Ältere Software, zum Beispiel Outlook-Versionen von anno dazumal oder spezielle Branchenprogramme, die E-Mails abrufen, können mit der modernen 2FA-Abfrage oft nichts anfangen. Sie fragen stur nach Benutzername und Passwort und scheitern dann an der Sicherheitsabfrage, die sie gar nicht erst anzeigen können.

Stell dir ein Steuerbüro in Papenburg vor, das eine bewährte Fachsoftware nutzt. Diese versendet zwar E-Mails, wurde aber programmiert, bevor 2FA zum Standard wurde. Nach der Aktivierung der Zwei-Faktor-Authentifizierung kann sich das Programm plötzlich nicht mehr am E-Mail-Server anmelden.

Die Lösung sind hier sogenannte App-Passwörter. Das sind lange, einmalig generierte Passwörter, die du direkt in deinem Microsoft-365-Konto erstellst. Dieses spezielle Passwort nutzt du dann anstelle deines normalen Kennworts – aber nur für diese eine, alte Anwendung.

Damit umgehst du die 2FA-Hürde gezielt für diese eine Software, während dein Hauptkonto weiterhin vollumfänglich geschützt bleibt. Ein sicherer und sauberer Workaround für Programme, die technisch noch nicht ganz auf der Höhe der Zeit sind.

Geteilte Postfächer und der zweite Faktor – wie passt das zusammen?

Was machen wir eigentlich mit Postfächern wie info@deine-firma.de oder buchhaltung@deine-firma.de, auf die mehrere Leute zugreifen müssen? Wessen Handy soll denn da für den zweiten Faktor klingeln?

Die Antwort ist zum Glück ganz einfach: Geteilte Postfächer (Shared Mailboxes) sollten niemals ein eigenes Passwort und eine eigene 2FA bekommen. Das wäre nicht nur unpraktisch, sondern auch unsicher. Der korrekte Weg ist ein anderer: Mitarbeiter erhalten über ihre persönlichen, bereits 2FA-gesicherten Konten eine Berechtigung für das geteilte Postfach.

So greift jeder mit seinem eigenen Login auf die Mails zu. Die Sicherheit ist durch die persönliche 2FA jedes einzelnen Nutzers lückenlos gewährleistet. Das ist die saubere, sichere und von Microsoft 365 vorgesehene Methode.

Die Bedrohungslage im Netz verschärft sich leider kontinuierlich. Ein alarmierender Trend zeigt, dass Anfang 2025 die Zahl kompromittierter Zugangsdaten im Vergleich zum Vorjahr um 160 % gestiegen ist, besonders bei professionellen Datenräumen. Phishing-Angriffe, bei denen Nutzer auf gefälschten Webseiten ihre Login-Daten preisgeben, sind eine der Hauptursachen. Erfahre mehr darüber, wie du deine digitalen Datenräume mit 2FA schützen kannst.

Wer diese typischen Fallstricke kennt, kann proaktiv handeln und dafür sorgen, dass die Umstellung im Betrieb – egal ob in Hesel, Dörpen oder entlang der A28 – reibungslos und ohne größere Aufregung über die Bühne geht.

Die häufigsten Fragen zur 2FA im Unternehmensalltag

Wenn man neue Sicherheitsprozesse einführt, tauchen erfahrungsgemäß fast immer die gleichen Fragen und Bedenken auf. Das ist auch gut so, denn nur so schafft man Akzeptanz im Team. Hier beantworten wir die Sorgen, die uns im Alltag mit Unternehmen aus Leer, Papenburg und Umgebung am häufigsten begegnen – kurz, klar und ohne Fachchinesisch.

Was passiert, wenn ich mein Smartphone mit der Authenticator-App verliere?

Keine Panik! Das ist wohl die häufigste Sorge, und dafür gibt es zum Glück gute Lösungen. Genau für diesen Fall sind die Wiederherstellungscodes gedacht, die du bei der Ersteinrichtung bekommst. Diese solltest du an einem sicheren Ort speichern – aber bitte nicht digital auf dem Handy selbst. Am besten ausgedruckt im Geldbeutel oder in einer Schublade im Büro.

Mit diesen Einmal-Codes kannst du dich trotzdem anmelden und die 2FA auf einem neuen Gerät einrichten. Als Administrator kannst du für deine Mitarbeiter außerdem jederzeit temporäre Zugangscodes erstellen und den Zugriff blitzschnell wiederherstellen. Wichtig ist nur, diesen Notfallplan parat zu haben, bevor etwas passiert.

Gilt die 2FA per SMS nicht als unsicher?

Im direkten Vergleich mit anderen Methoden ist die SMS tatsächlich die schwächste Option. Das liegt daran, dass Kriminelle durch eine Masche namens „SIM-Swapping“ theoretisch deine SMS-Codes abfangen könnten, indem sie deinen Mobilfunkanbieter täuschen.

Authenticator-Apps oder physische Sicherheitsschlüssel bieten einen deutlich robusteren Schutz. Aber eines muss man ganz klar sagen: Jede Zwei-Faktor-Authentifizierung ist unendlich viel besser als gar keine. Für den Start ist die SMS in Ordnung, langfristig empfehlen wir aber ganz klar den Umstieg auf eine App.

Muss ich mich dann bei jeder einzelnen Anmeldung doppelt authentifizieren?

Normalerweise nicht, und das ist ein ganz entscheidender Punkt für die Akzeptanz im Arbeitsalltag. Moderne Systeme wie Microsoft 365 erlauben es, sogenannte „vertrauenswürdige Geräte“ festzulegen. Das heißt, du meldest dich einmalig auf deinem Büro-PC in Emden oder Rhauderfehn an und bestätigst den zweiten Faktor. Danach wirst du auf diesem Gerät nur noch selten erneut danach gefragt, vielleicht alle 30 bis 60 Tage.

Die zusätzliche Sicherheitsabfrage wird erst dann wieder fällig, wenn du dich von einem neuen, unbekannten Gerät – zum Beispiel deinem privaten Laptop zu Hause – oder aus einem fremden Netzwerk anmeldest. Das schafft eine sehr gute Balance zwischen starker Sicherheit und alltäglichem Komfort.

Bremst 2FA unsere Arbeitsprozesse im Unternehmen aus?

Die anfängliche Einrichtung erfordert zugegeben einen kleinen Aufwand. Doch im laufenden Betrieb ist der zusätzliche Zeitaufwand wirklich minimal. Es dauert nur wenige Sekunden, einen Code in der App nachzuschauen oder auf eine Push-Benachrichtigung auf dem Smartphone zu tippen.

Wenn man diese paar Sekunden mit der Zeit und den Kosten vergleicht, die ein erfolgreicher Cyberangriff verursacht – denk nur an Betriebsstillstand, Datenrettung und den Reputationsschaden –, dann ist 2FA eine der effizientesten Investitionen in die Stabilität deines Unternehmens. Die gewonnene Sicherheit macht den Arbeitsalltag am Ende entspannter, nicht langsamer.

Hast du noch weitere Fragen oder möchtest die Zwei-Faktor-Authentifizierung in deinem Unternehmen einführen? Wir kennen die Herausforderungen von Betrieben in Ostfriesland und dem Emsland und helfen dir dabei, die passende Lösung zu finden und reibungslos umzusetzen. Melde dich gern bei uns!

Dein IT-Partner in der Region – Hainke Computer.

Erfahre mehr auf: https://www.hainke.it

Christian Hainke ist Geschäftsführer der Hainke Computer GmbH – dem IT-Systemhaus in Ostfriesland für zuverlässige IT-Sicherheit, smarte Microsoft 365-Lösungen und moderne Infrastruktur. Mit über 20 Jahren Erfahrung und einem klaren Fokus auf kleine und mittelständische Unternehmen unterstützt er mit seinem Team Unternehmen dabei, IT einfach, sicher und effizient zu gestalten.

Sein Motto: „Sicherheit beginnt mit Klarheit – und die liefern wir.“