Unser Blog mit aktuellen News, Tipps und Tricks für Ihre IT

Erfahren Sie aktuelle News über unser Unternehmen und

erhalten Sie Tipps und Tricks für Ihre IT.

Ein Blick in die IT-Welt von Hainke Computer

Bleiben Sie immer auf dem aktuellen Stand.

Auf Nummer sicher: Grundlagen der Cybersicherheit für mittelständische Unternehmen

15.07.2024Die digitale Welt liefert Mittelständlern umfangreiche Möglichkeiten, birgt aber auch maximale Risiken. Ein unzureichender Schutz vor Cyberbedrohungen kann keinesfalls nur finanzielle Verluste verursachen, sondern ebenso den Ruf sowie die Existenz des Unternehmens aufs Spiel setzen. In unserem neuesten Blog-Artikel erfahren Sie, welche wesentlichen Cybersecurity-Maßnahmen jedes mittelständische Unternehmen treffen sollte, um sich effektiv vor digitalen Bedrohungen zu bewahren.

Cybersicherheit

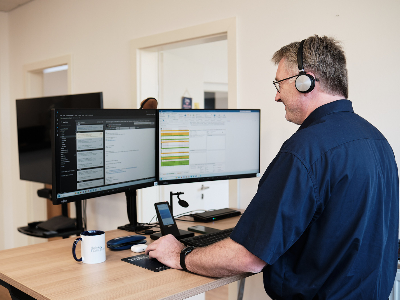

Bedarfsgerechter IT-Service für Ihr Unternehmen

12.07.2024In der heutigen digitalen Geschäftswelt ist eine effektive IT-Infrastruktur entscheidend für den Erfolg eines Unternehmens. Doch die Herausforderung besteht darin, eine Lösung zu finden, die nicht nur die aktuellen Bedürfnisse erfüllt, sondern auch zukunftssicher und kosteneffizient ist.

IT-Service

Der Weg in die Wolke: Cloud-Übergangsstrategien für Mittelständler

17.06.2024Der Übergang in die Datenwolke ist ein unübersichtliches Terrain. Dieser Artikel bietet einen gründlichen Leitfaden für Mittelständler, um den Übergang in die Cloud schrittweise und erfolgreich zu vollziehen. Von der Planung über die Migration bis zur Optimierung: Hier erfahren Sie, wie Sie die Cloud effektiv in Ihrem Unternehmen einsetzen können.

Cloud

5 Tipps, um Ihre E-Mail-Kommunikation zu optimieren

10.06.2024E-Mail-Kommunikation ist ein wesentlicher Bestandteil unseres geschäftlichen Alltags. Ob Sie mit Kunden, Mitarbeitern oder Partnern interagieren, E-Mails sind oft der erste und wichtigste Kanal für den Austausch von Informationen. Doch wie können Sie sicherstellen, dass Ihre E-Mail-Kommunikation effizient, professionell und den gesetzlichen Anforderungen entspricht? Wir geben Ihnen fünf Tipps, um Ihre E-Mail-Kommunikation zu optimieren.

Die Evolution der Authentifizierung: Von Passwörtern zu Passkeys

13.05.2024Tauchen Sie ein in die Welt der neumodernen Identitätsüberprüfung mit Passkeys: Erfahren Sie, wie Passkeys die Online-Welt revolutionieren können und entdecken Sie die technischen Backgrounds jener innovativen Sicherheitsmethode. Tschüss Passwörter, tschüss Phishing. Hallo neuartiger und innovativer Login via Passkey! Einfach, schnell und sicher.

Cybersicherheit

Die Macht der Mitarbeitersensibilisierung: Phishing-Angriffe effektiv abwehren

03.05.2024In der heutigen digitalen Ära sind Cyberangriffe eine ständige Bedrohung für Unternehmen jeder Größe. Phishing, eine der häufigsten Angriffsmethoden, zielt darauf ab, Mitarbeiter durch manipulative E-Mails oder Nachrichten dazu zu bringen, vertrauliche Informationen preiszugeben oder schädliche Links zu öffnen. Doch wie können Unternehmen ihre Mitarbeiter vor diesen raffinierten Angriffen schützen?

Cybersicherheit

GRC: Die Kunst, Risiken zu navigieren und Compliance zu gewährleisten!

15.04.2024IT-Agilität ist in der heutigen Geschäftswelt weit mehr als bloß ein Schlagwort – sie ist ein relevanter Faktor für den geschäftlichen Erfolg. Wahre IT-Agilität beinhaltet aber nicht bloß den Gebrauch von neuartigen Technologien sowie die schnelle Erwiderung auf Marktentwicklungen, sondern ebenso ein tiefgehendes Bewusstsein für gesetzeskonformes Agieren, ethische Grundsätze und effektives Risikomanagement. Exakt hier knüpft das Governance, Risk Management und Compliance (GRC)-Framework an.

Ihr IT-Partner in Ostfriesland: Hainke Computer

09.04.2024In der sich stets wandelnden Welt der Technologie ist es entscheidend, einen IT-Dienstleister an Ihrer Seite zu haben, der nicht nur mit der Zeit geht, sondern auch versteht, was Ihr Unternehmen speziell benötigt. Für Unternehmen in Ostfriesland, dem Emsland und darüber hinaus steht Hainke Computer als Ihr IT-Partner bereit.

IT-Sicherheit

Rückblick auf das ITleague Frühjahrs SUMMIT 2024 in Bremen

18.03.2024Wir hatten das Vergnügen, am ITleague Frühjahrs SUMMIT 2024 in Bremen teilzunehmen - eine Veranstaltung, die uns mit neuen Einblicken und Inspirationen versorgt hat. Der Summit bot eine einladende Plattform für Fachleute, Führungskräfte und Enthusiasten der IT-Branche, um sich auszutauschen und voneinander zu lernen.

Veranstaltung

Microsoft 365 Copilot – die „Revolution unserer Arbeitswelt“ ist da!

14.03.2024Microsoft 365 Copilot ist verfügbar! In diesem Artikel nehmen wir das moderne, neuartige Tool unter die Lupe: Was ist der Copilot? Für was für Apps ist er verfügbar? Wie kann das KI-Tool im Alltagstrott helfen? Welche Vorteile hat es? Und natürlich klären wir ebenso die Fragestellung, wie viel es kostet und welche Lizenz nötig ist. Kurzum: In diesem Artikel erfahren Sie alles, was Sie über den neuen KI-Assistenten aus dem Hause Microsoft wissen sollten.

Microsoft365

Sicherheit hat oberste Priorität: Ihr IT-Check für maximale Sicherheit

23.02.2024In der heutigen digitalen Welt ist die Sicherheit Ihrer IT-Infrastruktur und Ihrer Daten von entscheidender Bedeutung. Bei ständig steigenden Bedrohungen und Herausforderungen im Bereich der Cybersicherheit sollten Sie regelmäßig sicherstellen, dass Ihre Systeme optimal geschützt sind.

IT-Sicherheit

Europäische Cybersicherheitsstrategie: Wie Europa Internetbedrohungen bekämpft!

22.02.2024Ein Leben ohne Internet und digitale Technologien – nicht vorstellbar. Sie bereichern den Alltagstrott, katalysieren den Fortschritt im Businessumfeld und gestatten eine umfassende globale Verknüpfung.

Cybersicherheit

EU-NIS-2: Ein Schritt in Richtung sichere digitale Zukunft!

21.02.2024Dass Internetkriminalität eine wachsende und ernstzunehmende Bedrohung verkörpert, ist schon lange weithin bekannt. Leider zeigen Unternehmen weiterhin nur wenig Engagement für die Cybersicherheit.

CybersicherheitBotnet

12.02.2024Ein Botnet ist eine Gruppe von Computern, die durch Malware kompromittiert und von einem zentralen Akteur, dem „Botmaster“, gesteuert werden.

GlossarBrute-Force

12.02.2024Ein Brute-Force-Angriff bezieht sich auf den Versuch, ein Passwort oder einen Schlüssel durch das Ausprobieren aller möglichen Kombinationen zu erraten.

GlossarBackup Verifizierung

12.02.2024Backup-Verifizierung ist der Prozess, der sicherstellt, dass Ihre Backups intakt und die Daten im Backup denen auf dem System entsprechen.

Glossar2-Faktor-Authentifizierung (2FA)

12.02.2024Sicherheitsverfahren, bei dem zwei verschiedene und unabhängige Methoden zur Verifizierung der Identität eines Benutzers verwendet werden, typischerweise etwas, das der Benutzer weiß, und etwas, das der Benutzer hat.

Glossar

Was ist eigentlich ein CVSS? CVSS Grundlagen kurz erklärt.

24.01.2023Software-Schwachpunkte sind zunehmend ein globales wie auch kollektives Dilemma der IT-Sicherheit. Unternehmen sind dazu angehalten, derartige nach dem Erkennen prompt zu schließen.

IT-Sicherheit